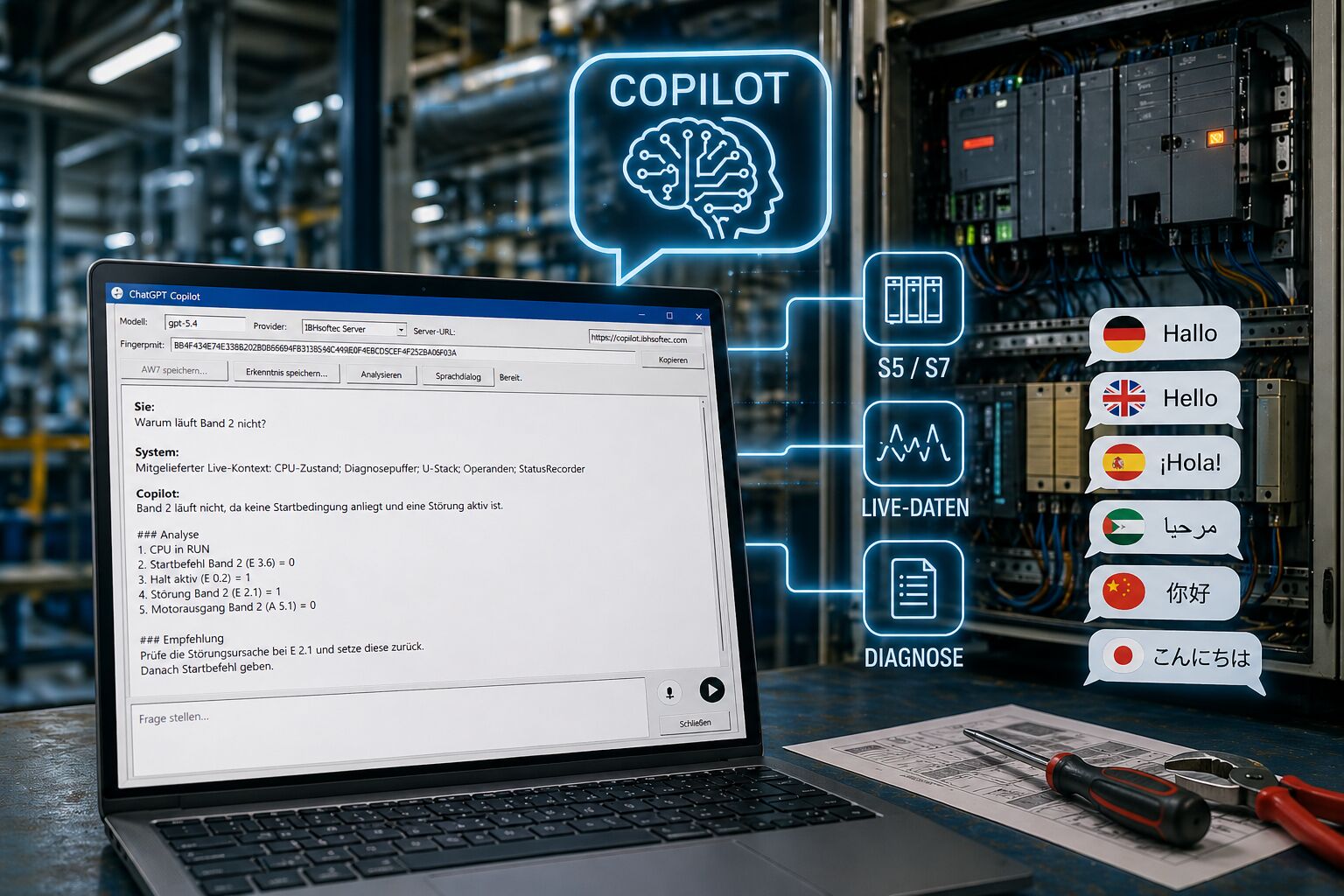

Diese eingangs beschriebenen Systeme und Anlagen können im Dauerbetrieb oft nicht für Wartungsarbeiten angehalten werden. Stattdessen müssen kritische Systeme mit minimaler oder gar keiner Unterbrechung der Produktion oder Verfügbarkeit gewartet werden. Die OT-Cybersecurity-Experten von TXOne Networks zeigen, wie gepatchte und nicht gepatchte unternehmenskritische Endgeräte, sogenannte Endpunkte, in sensiblen Branchen mit Hilfe individueller OT-Defense-Lösungen und einer zentralen Security-Management-Konsole vor der steigenden Bedrohung durch Cyberangriffe geschützt werden können.

Gefährdete Betriebsumgebungen

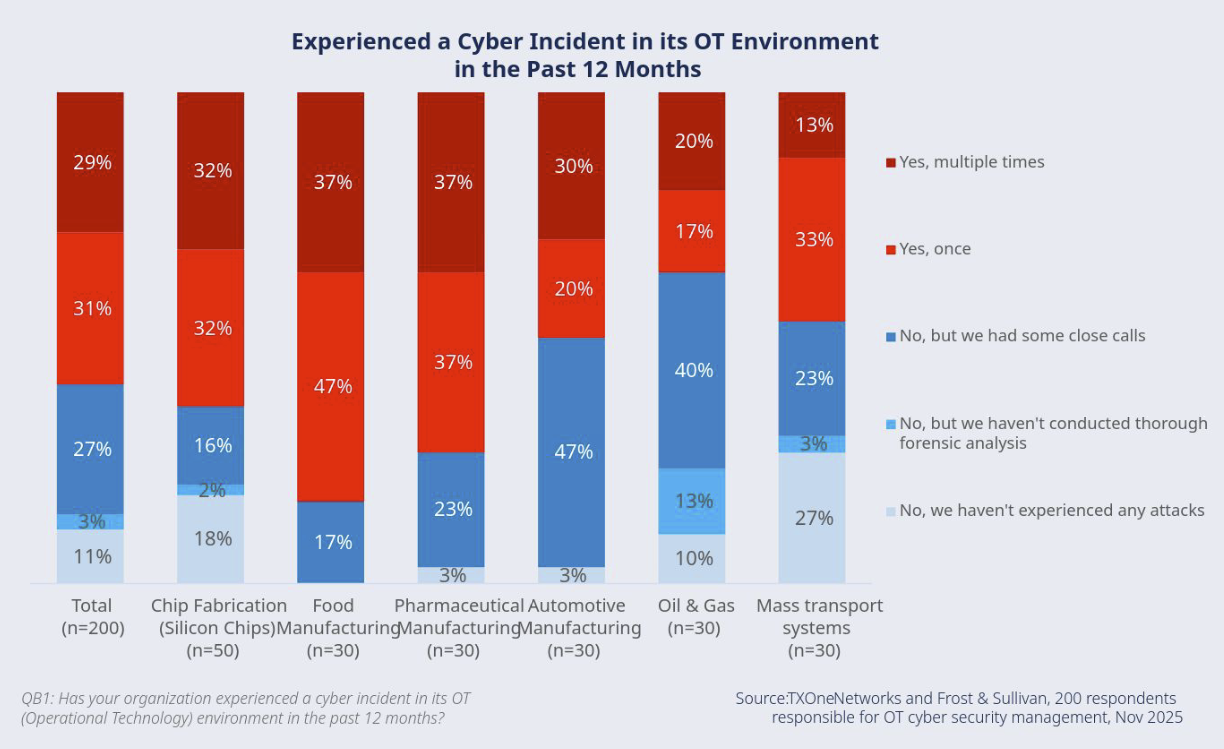

Im Jahr 2021 stehen Produktionsbetriebe und Versorger mehr denn je unter dem Druck von Cyberangriffen, und wir beobachten, wie sich dieser Trend weiter verschärft, da organisierte Gruppen von Cyberkriminellen ihre Methoden immer weiter verbessern. Laut dem Smart Protection Infrastruktur Index des IT-Sicherheitsanbieters TrendMicro waren die Top 3 der am häufigsten angegriffenen Branchen im Jahr 2020 Behörden, Banken und die Fertigungsindustrie. Die IT-Sicherheitsexperten von Trend Micro identifizierten im Jahr 2020 allein 127 neue Familien von Malware, ein Anstieg von 34% gegenüber 2019. Diese neuen Bedrohungen werden mit der Absicht entwickelt, mehr Druck auf die Betroffenen auszuüben, um schneller höhere Zahlungen zu erlangen. So nimmt die Höhe der Lösegeldforderungen weiter zu, wie der Anstieg um 47% allein von Q1 auf Q2 2020 zeigt. Nur Cybersecurity-Lösungen, die speziell auf die Bedürfnisse von Information Control Systemen (ICS) und Unternehmensstandorten zugeschnitten sind, können die Produktions-Systeme vor Cyberbedrohungen schützen und gleichzeitig die betrieblichen Ressourcen und die Produktivität sichern.

Sicherung und Wartung unternehmenskritischer Produktionsanlagen

Neben dem Einsatz von Malware-basierten Angriffen setzen moderne Cyber-Kriminelle sehr gerne gestohlene Zugangsdaten ein und nutzen lieber bereits vorhandene Authentifizierungssysteme und Privilegien, um in ein System einzubrechen. Benutzer sollten deshalb ihre Anmeldedaten genau im Auge behalten oder IT-Technologien einsetzen, die dies für sie tun.

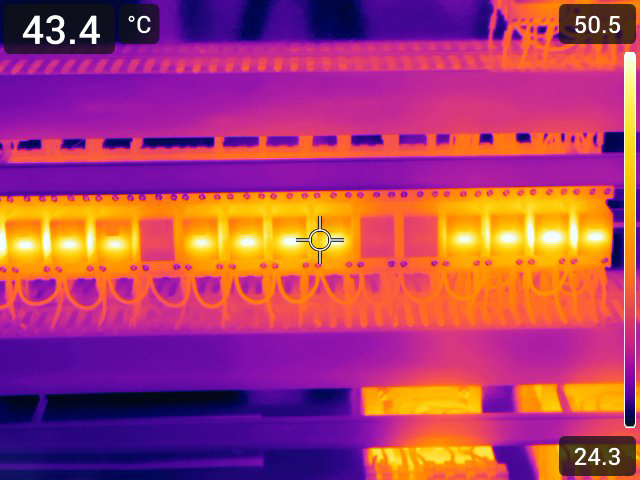

Der Einsatz herkömmlicher Antivirenlösungen erfordert jedoch viele zusätzliche Sicherheitsmaßnahmen rund um und innerhalb einer unternehmenskritischen Produktionsanlage, wo Zeit und Platz knapp bemessen sind. Während Cyberkriminelle eine enorme Bedrohung für den Betrieb darstellen, kann der Einsatz traditioneller Cyber-Abwehrlösungen aufgrund des hohen Ressourcenbedarfs fast so störend sein wie die Bedrohung selbst. Dies ist eine mögliche Erklärung dafür, warum weniger als 50 % der ICS-Endpunkte mit herkömmlichem Virenschutz ausgestattet sind.

Der Verzicht auf traditionelle Antivirenprogramme bietet zwar den Reiz eines leichtgängigen Betriebs, ohne den Aufwand von regelmäßigen, langsamen und aufwendigen Pattern-Updates. Diese Effizienz hat jedoch einen hohen Preis, wenn Schwachstellen für Cyber-Kriminelle offengelassen werden. Aber Unternehmen müssen nicht die Wahl zwischen langsamer und schwerfälliger Sicherheit oder produktiverem und leichtgängigerem Betrieb mit Cyber-Risiken treffen. Sicherheitsexperten haben bereits eine Reihe von Software- und Hardware-Lösungen entwickelt, die ausschließlich die Verfügbarkeit und Produktivität von unternehmenskritischen ICS-Anlagen sicherstellen sollen.

Patch-fähige und nicht patch-fähige Endpunkte

Innerhalb der ICS-Umgebung werden Computer üblicherweise entweder als patch-fähige oder nicht patch-fähige Endpunkte kategorisiert. Ein patch-fähiger Endpunkt ist wie ein modernes Elektroauto, das alle 16 Tage Updates erhalten kann, um Spezifikationen anzupassen, Fehler zu beheben oder Funktionen hinzuzufügen. Diese Art von Endpunkten benötigt nur etwa alle drei Jahre einen kompletten Produktionsstopp für die praktische Wartung. Ein nicht patch-fähiger Endpunkt ähnelt eher einem alten Muscle-Car, bei dem jede Art von Wartung oder Änderung intensive Handarbeit und manuelle Anpassung durch einen Mechaniker erfordert, der die einzigartigen Bedürfnisse dieses Autos genau kennt. Diese beiden Arten von Produktionsanlagen erfordern beide Sicherheitsmaßnahmen, die das Risiko von Cyberangriffen minimieren und gleichzeitig eine hohe Produktivität aufrechterhalten. Aber ihre Bedürfnisse und Fähigkeiten sind sehr unterschiedlich.