In der Industrie müssen Maschinen und Anlagen regelmäßig überprüft und gewartet werden – beispielsweise auf funktionale Sicherheit. Agiert eine Maschine mit dem Menschen, muss diese so konstruiert sein, dass dass sie dem Menschen nicht schaden kann. Der Aufzug ist ein gutes Beispiel: Funktionale Sicherheit sorgt hier dafür, dass die Kabine auch dort ist, wo sie sein soll, bündig zum Boden, auf dem man steht. Der Fahrgast kann gefahrlos die Fahrkabine betreten. Wenn sich aber die Tür öffnet und die Kabine nicht an Ort und Stelle steht, braucht nur ein wenig Unaufmerksamtkeit und ein Fahrgast könnte in den Aufzugsschacht stürzen. Ein anderes Beispiel ist die Automobilindustrie, wo Menschen, zusammen mit Roboterarmen gemeinsam Werkstücke herstellen. Diese Roboterarme bewegen sich mit hoher Geschwindigkeit und haben enorme Kraft. Ein Zusammenstoß mit dem Menschen würde zu schweren Verletzungen führen. Maschinen, Arbeitsgeräte und Anlagen, müssen demnach so beschaffen, konstruiert und programmiert sein, dass der Mensch sich nicht verletzt.

Internetanschluss genügt

Produktionsbetriebe kommen heute nicht mehr ohne eine performante IT-Anlage aus. In den Rechenzentren der Industrieunternehmen arbeiten zahlreiche Server, die Daten mit dem Internet austauschen. Genauso wie die PCs oder Notebooks der Mitarbeiterinnen und Mitarbeiter in einer Organisation. Und die Anbidnung an das Internet, das ist auch schon die einzige Voraussetzung, die erfüllt sein muss, um dem Risiko von möglichen Cyberattacken ausgesetzt zu sein. Über diesen Weg ist es unter anderem auch möglich, in eine vernetzte Aufzugssteuerung oder in eine Produktionsanlage einzudringen.

Komplexe Absicherung

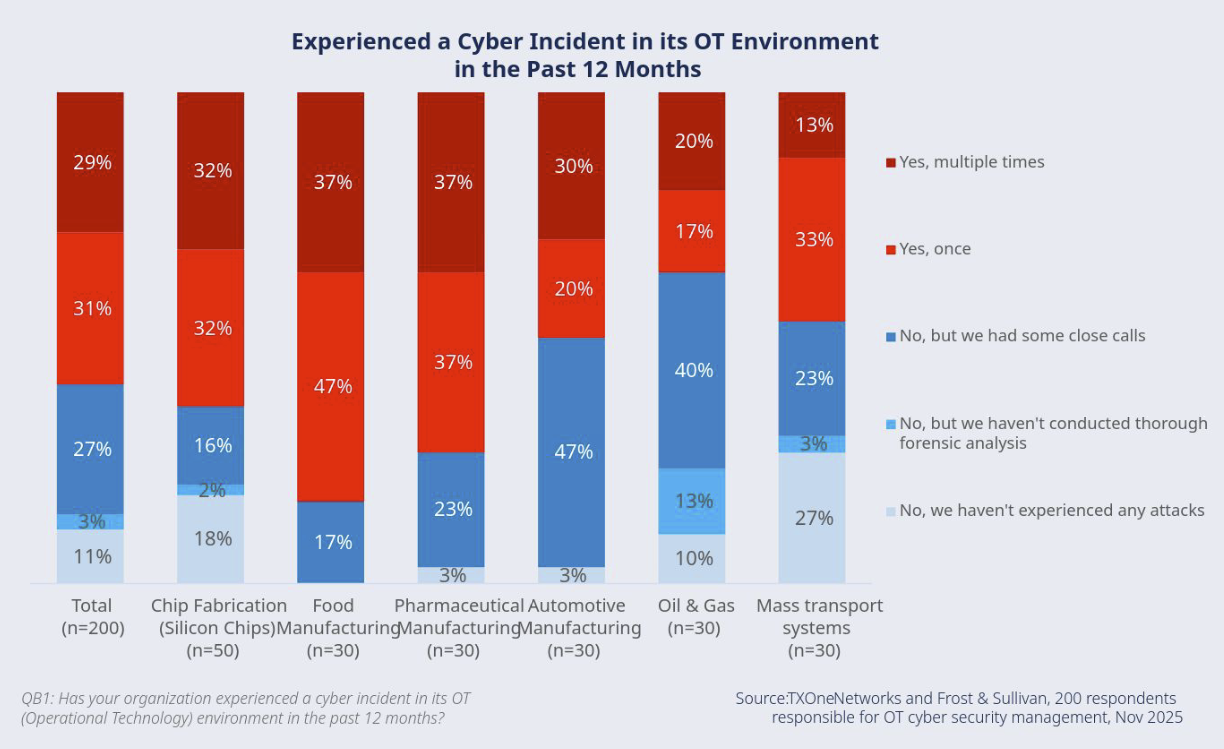

Zu Hause kann man selber für ein möglichst hohes Maß an Sicherheit sorgen. Dafür braucht man in der Regel auch keine IT-Spezialisten. Im Bereich der industriellen Produktion ist eine Absicherung ungleich komplexer und aufwändiger. Es gibt viel mehr Stellen an denen ein Angriff stattfinden könnte, da es zahlreiche Einfallstore für Viren oder Schadcode gibt. Etwa über den Anhang einer E-Mail, über die eigene Website, über einen offenen Port auf dem Webserver oder über einen Ransomware-Angriff. Hier muss an vielen Stellen eine Absicherung stattfinden. Dies spielt insbesondere dann eine Rolle, wenn man sich bei Maschinen oder Prozessanlagen im Bereich der Operational Technology (OT) bewegt. Dazu zählen Geräte und Systeme, die industrielle Prozesse steuern, etwa Motoren, Pumpen oder Ventile. OT-Systeme unterscheiden sich in Funktion und Technologie von klassischer Unternehmens-IT. Zugleich führen erfolgreiche Cyberangriffe auf OT-Systeme bei den betroffenen Unternehmen häufig zu besonders hohen Schäden. Etwa darf es nicht vorkommen, dass in der verarbeitenden Industrie ein Schweißroboter zu spät ein Werkstück schweißt, weil ansonsten das zu verarbeitende Teil auf dem Fließband schon weitergezogen ist. Das kann zu enormen Qualitätsmängeln führen und ist ein typischer Angriffspunkt für Hacker.

Vorausschauende Wartung

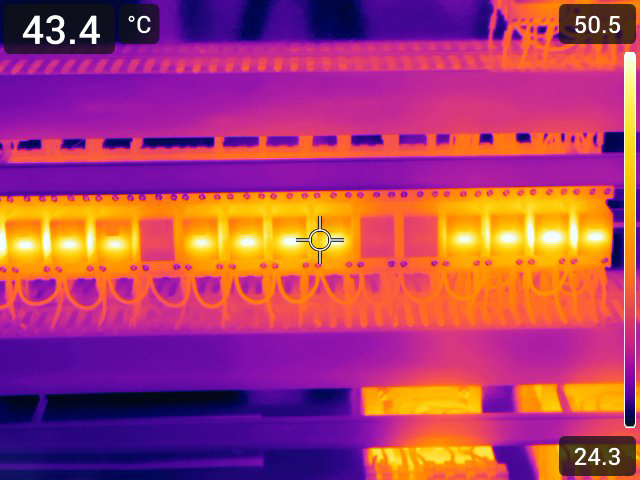

Weltweit werden täglich mehr und mehr Industrieanlagen vernetzt. Über das Internet werden Updates für Steuerungssysteme bereitgestellt sowie Konstruktionspläne von einer Maschine zur nächsten ausgetauscht – auch über Kontinente hinweg. Diese Maschinen sind dabei oft mit intelligenten Sensoren ausstattet und können über das Internet Informationen darüber aussenden, wann beispielsweise die nächste Wartung fällig ist, Stichwort: Predictive Maintenance. Der Techniker wird automatisch informiert und kann das Ersatzteil einbauen, bevor es zum Ausfall – beispielsweise eines Aufzuges – kommt.

Cybersicherheit im Hinterkopf

Die technischen Möglichkeiten der Predictive Maintenance minimieren weitestgehend den Stillstand eines Aufzugs. Kommt der Cybersecurity-Aspekt hinzu, muss man im Hinterkopf haben, dass es durch die Vernetzung möglich ist, eine Aufzugssteuerung von außen anzugreifen. Angreifer könnten beispielsweise dafür sorgen, dass ein Aufzug abrupt und immer wieder stehen bleibt. So oft, bis sich der Eigentümer möglicherweise dazu entschließt, der Sicherheit des Herstellers nicht mehr zu trauen und sich für eine andere Firma entscheidet. So kann großer wirtschaftlicher Schaden entstehen. Daher benötigt die funktionale Sicherheit Cybersecurity. Beide Komponenten sorgend dafür, dass ein vernetzter Aufzug sicher ist und sicher bleibt. Ein wichtiger Schritt ist für eine nachhaltige Überwachung aller Systeme ist Etablierung eines Leitstandes, der für die Cybersicherheit im Industrieunternehmen verantwortlich ist. Verantwortliche im Leitstand überwachen das Lagebild und erkennen mögliche Angriffe frühzeitig.

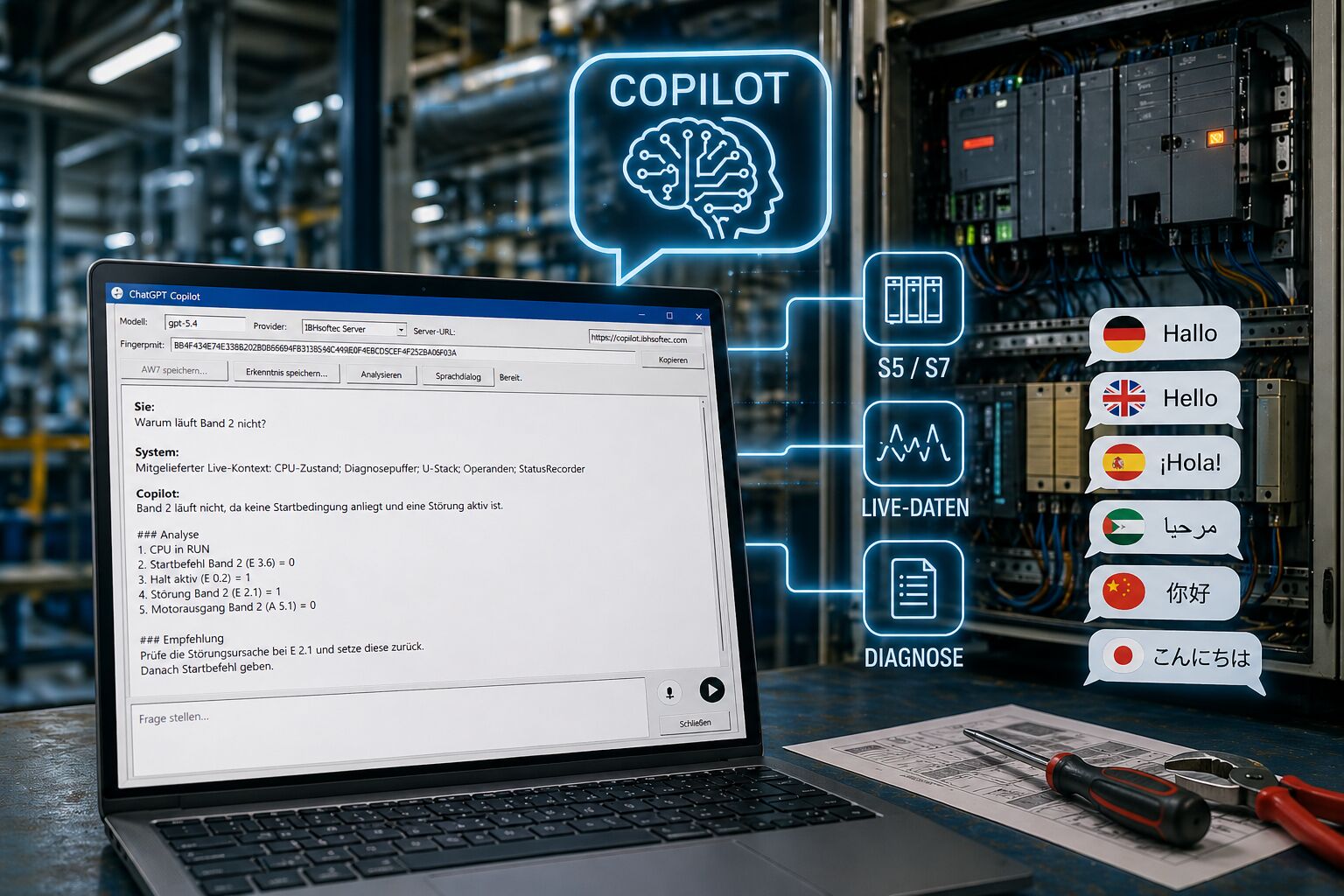

KI kann helfen

Pishing und Social Engineering, Schadprogramme bzw. Ransomware und DNS-basierte Denial-of-Service-Attacken sind zurzeit die größten Bedrohungen für Abläufe in OT-Umgebungen. Wichtig ist hier, die eigenen Maschinen und Anlagen einerseits und den ein- und ausgehenden Datenverkehr auf der anderen Seite vollständig im Blick zu haben. Dabei können KI-basierte Systeme helfen. Eine Analyse und Dokumentation aller ein- und ausgehenden Daten, sollte gemeinsam mit Experten, angefertigt und gepflegt werden. Nur so können Verantwortliche feststellen, wo es möglicherweise Sicherheitslücken gibt. Mit entsprechender Unterstützung und dezidierten Schulungsmaßnahmen werden Betreiber in die Lage versetzt, einen Angriff zu erkennen und rechtzeitig kompensierende Gegenmaßnahmen einzuleiten. In einem Angriffsfall ist es besonders wichtig, die möglichen Auswirkungen auf Cybersicherheit und funktionaler Sicherheit gemeinsam zu betrachten und zu bewerten. Im Notfall können dann zuvor definierte Abläufe (sogenannte Incident Response Prozesse) zum Schutz des gesamten Unternehmens greifen.