Im Jahr 2021 gab es viele öffentlich wirksame Cyberangriffe auf Unternehmen und Behörden. Dabei hat sich gezeigt, dass die Angriffe zielgerichteter und raffinierter geworden sind. Worauf sich Unternehmen 2022 einstellen sollten und wie sie den Gefahren begegnen können, zeigt der Cybersecurity-Spezialist Kudelski Security.

Ransomware-Angriffe nehmen zu

Im aktuellen Lagebericht der IT-Sicherheit hat der deutsche Branchenverband Bitkom festgestellt, dass seit 2019 die Höhe der Schäden durch Ransomware um 358 Prozent gestiegen ist. Damit setzt sich der Trend der letzten Jahre fort und wird zudem noch von einer weiteren Entwicklung begleitet: Immer mehr Unternehmen zahlen die geforderten Lösegelder. Oft basiert die Entscheidung darüber auf einer Kosten/Nutzen-Analyse. In manchen Fällen unterbieten die Lösegeldforderungen die Kosten für das Standhalten. Laut der Kudelski-Experten verschlimmere die Zahlung von Lösegeldforderungen das Problem, da sie Anreize für weitere Angriffe schafft. Grundsätzlich gilt: Der Fokus in der Bekämpfung liegt oftmals auf den falschen Bereichen – CIOs und CISOs sollten nicht die Symptome, sondern die Ursachen angehen, so die Kudelski-Spezialisten. Anstatt an ihrer Ransomware-Backup-Strategie zu arbeiten, sollten sich Unternehmen lieber auf ihre Cyber-Hygiene, ihre Endpunkt-Erkennungs- und Reaktionsstrategie konzentrieren.

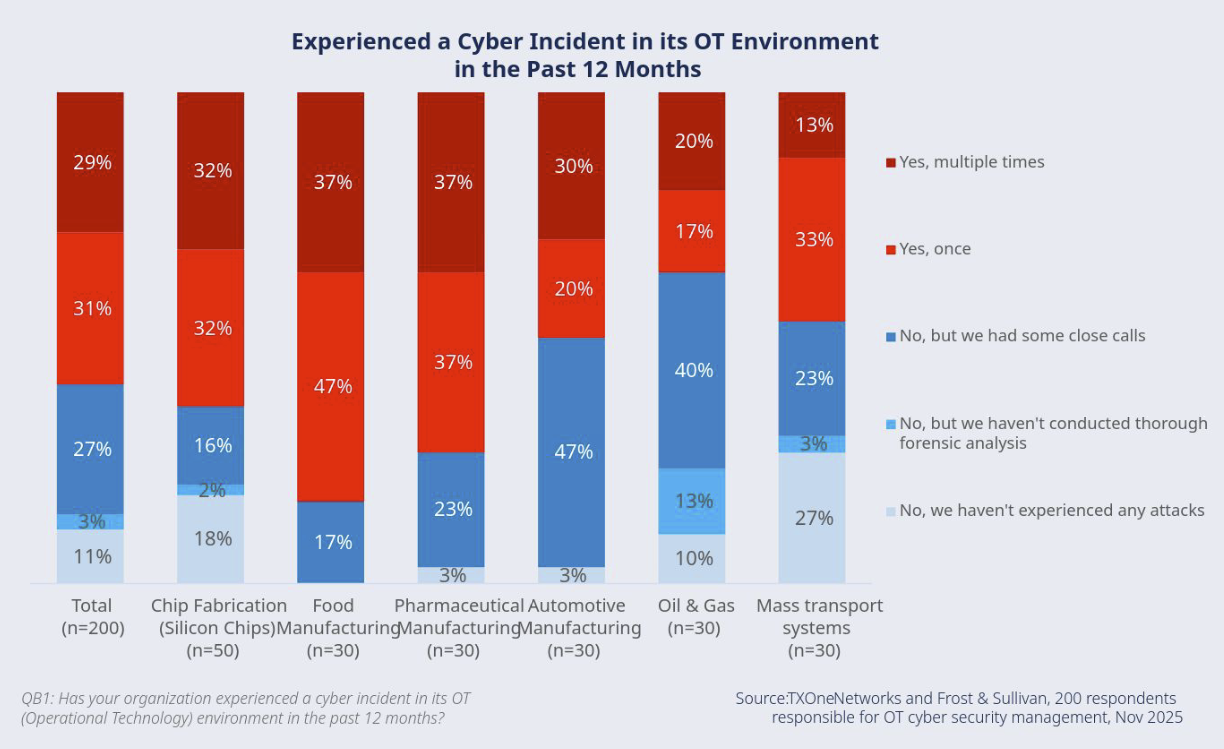

OT-Angriffe bedrohen Produktion und Lieferketten

Die Kudelski-Spezialisten erwarten, dass im kommenden Jahr vermehrt Angriffe auf speicherprogrammierbare Steuerungslösungen (SPS) oder programmierbare Automatisierungssteuerungen (PAC) erfolgen werden. Dies könnte nicht nur Auswirkungen auf die Sicherheit von produziernenden Unternehmen haben, sondern in manchen Fällen auf die Weltwirtschaft. Um die Supply Chain zu schützen, müssen sich die Verantwortlichen auf den Aufbau einer mehrschichtigen Cybersicherheitsstrategie konzentrieren, die zunächst mit der Einhaltung basaler Sicherheitsrichtlinien beginnt. Dies fängt beispielsweise bei der Transparenz an, doch viele Hersteller haben keinen Überblick über ihre eigenen IT- und OT-Netzwerke (Operational Technology).

Top-Ziel Gesundheitsbranche

Hier spielen zwei Schlüsselfaktoren eine Rolle: Geld und Gesundheit. Die hohen Anforderungen an das Gesundheitswesen und der durch die Pandemie verursachte Druck hat den Wert des Gesundheitssystems als Ziel für potenzielle Angreifer erhöht, insbesondere bei Ransomware-Angriffen. In der Branche ist ein Anstieg an Attacken zu verzeichnen. Dabei zielen diese meist nicht auf die medizinischen Geräte ab, sondern auf die klassischen IT-Komponenten wie ERP- oder Abrechnungssysteme sowie auf Patientendaten.

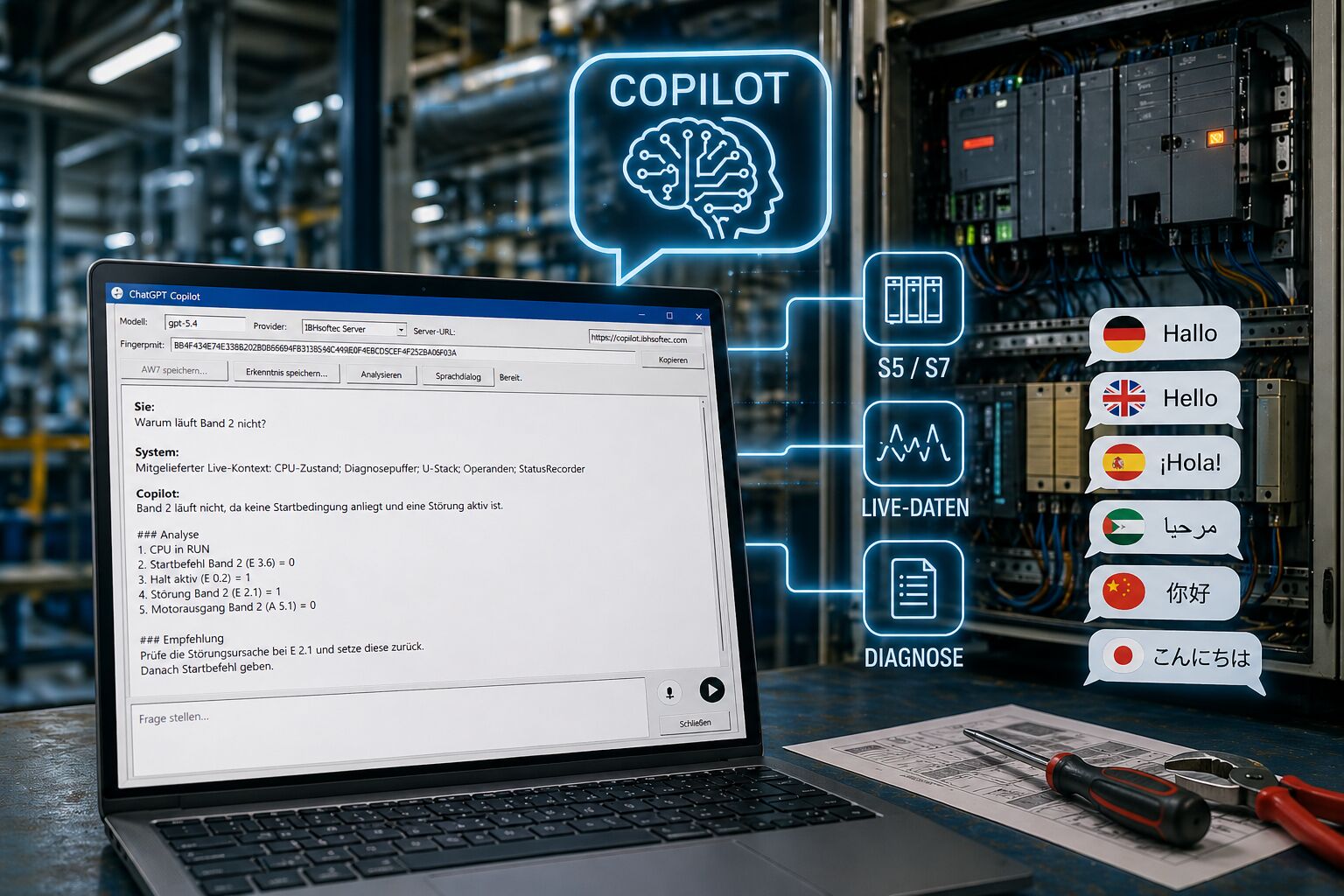

KI-Sicherheit

Immer mehr Unternehmen setzen künstliche Intelligenz (KI) ein. Dabei würden oftmals Sicherheits- und Datenschutzaspekte vernachlässigt, so die Kudelski-Spezialisten. Dies werde zu Sicherheitslücken beispielsweise in den eigenen Produkten und Services führen. Um so wichtiger sei es, die durch KI frei gewordenen Ressourcen für ein mehr an IT-Sicherheit einzusetzen.

Quantensichere Kryptografie

Die quantensichere Kryptografie wird bald in die allgemeine Architekturdiskussion einfließen, insbesondere mit der für nächstes Jahr geplanten Veröffentlichung von Standards durch das US-amerikanische NIST (National Institue of Standards and Technology). Dies werde, so die Kudelski-Experten, vor allem durch die bevorstehende Entschlüsselung der faktorisierungsbasierenden Kryptografie wichtig. Damit wird das Szenario des ‚Jetzt speichern und später entschlüsseln‘-Angriffs ein Problem für die langfristige Sicherheit sensibler Informationen, die noch mit herkömmlichen Krpytografieverfahren verschlüsselt sind. Denn mithilfe von Quantencomputern können diese Daten entschlüsselt werden. Es gilt also, den Einstieg in Lösungen mit quantensicherer Kryptografie nicht zu verpassen. mst/Kudelski Security