Produktionsbetriebe sind beliebte Ziele für Cyberattacken. Zum einen, weil sie besonders erpressbar sind, zum anderen, weil ihre komplexe IT-Landschaft zusätzliche Angriffspunkte bietet. Muss die Produktion aufgrund eines Ransomware-Befalls gestoppt werden, drohen hohe finanzielle Verluste, Strafzahlungen wegen nicht eingehaltener Lieferverpflichtungen und Imageschäden. Was sind typische Schwachstellen und wie lässt sich Produktions- und Informationstechnik (OT und IT) so härten, dass sich staatlich oder kommerziell motivierte Hackerbanden die Zähne ausbeißen?

Besondere Bedrohungslage

Ein Grund, warum die produzierende Industrie für Cyberkriminelle so interessant ist, liegt in der gestiegenen Komplexität der gewachsenen IT-Landschaft. Es gibt ältere Systeme, wie zum Beispiel eine Turbinensoftware, die nie für Cybersicherheit konzipiert wurden oder für die es keine Updates oder Patches gibt. Aber auch im Zuge von Industrie 4.0 wurden viele Systeme mit Schnittstellen zum Internet ausgestattet, die nie dafür vorgesehen waren. Die teilweise nachgerüstete IoT-Technologie ist jedoch sehr schnelllebig und muss häufig aktualisiert werden, um sicher zu bleiben.

Lieferkettenangriffe und Sabotage

Solche Schwachstellen werden von Angreifern gezielt ausgenutzt, indem beispielsweise Malware aus dem Office-Bereich in die Produktionsumgebung eingeschleust wird. Als Ausgangspunkt dient meist ein übernommener E-Mail-Account. Dazu spionieren die Angreifer auch gezielt Lieferanten und Partner mittels Social Engineering aus, um anschließend Zugangsdaten zu phishen. Ein mögliches Szenario: Ein Techniker erhält vom gehackten Account eines bekannten Servicemitarbeiters einen Link für ein Firmware-Update. Der Techniker lädt die neue Version arglos herunter und überträgt sie auf die Steuerung.

Eine weitere Möglichkeit, die physische und logische Isolierung (Air Gap) von IT und OT zu überwinden, besteht in gezielter Sabotage von innen. Solche Insider Threats sind meist staatlich motiviert und bringen Administratoren mit hohen Rechten durch Bestechung dazu, Systeme während einer Wartungspause umzuprogrammieren oder Geräte mit manipulierter Firmware auszustatten. Im Sinne einer hybriden Kriegsführung erhalten Angreifer so Zugang zu kritischen Infrastrukturen.

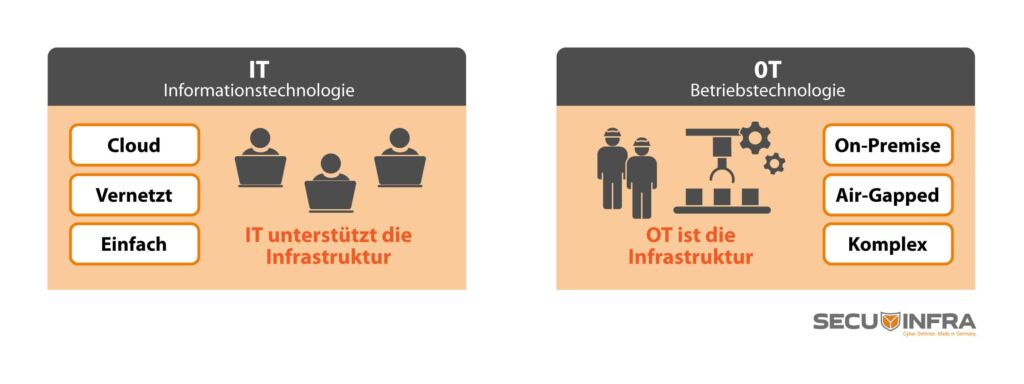

Organisatorische Herausforderungen

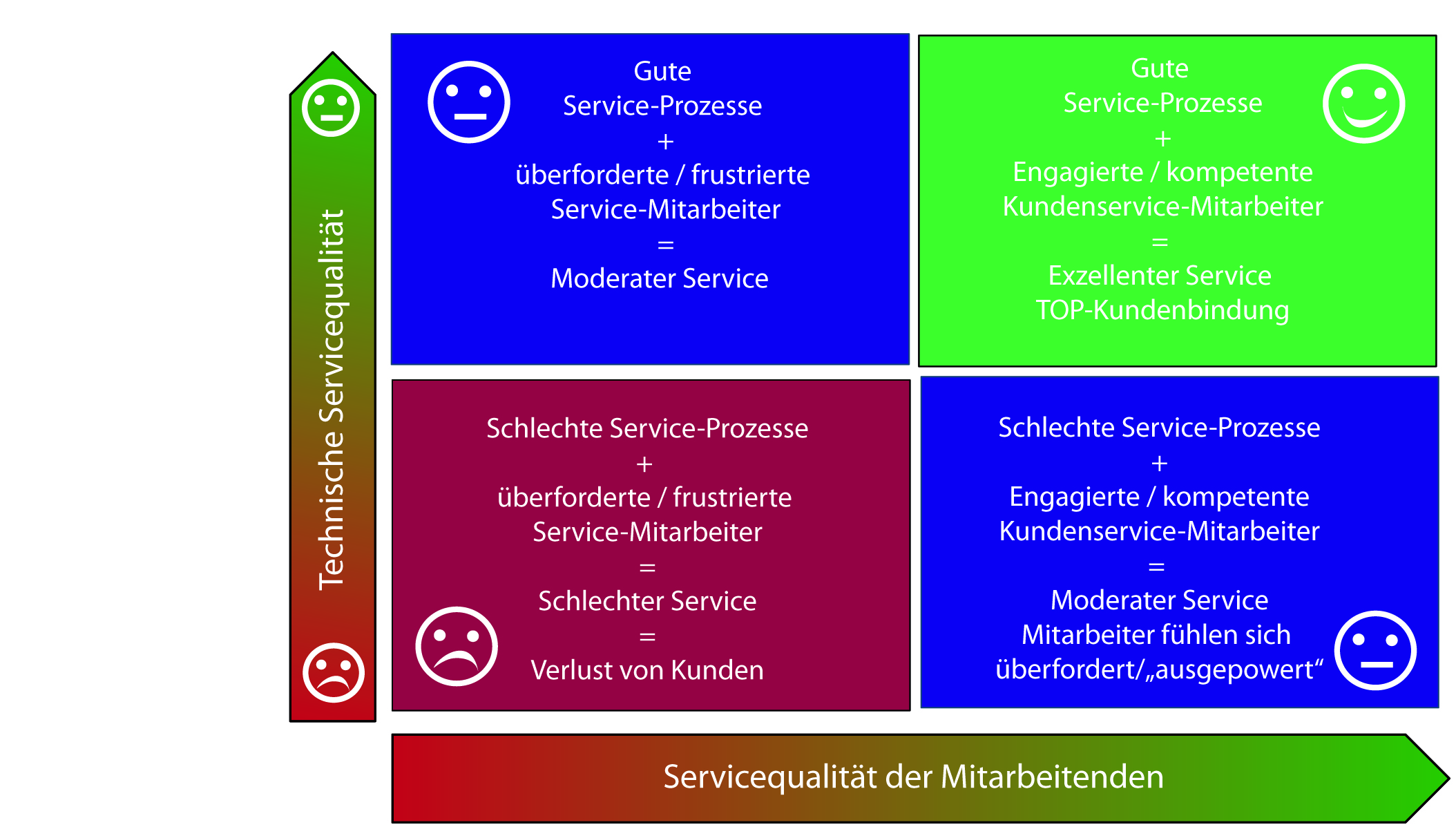

Wer glaubt, der umfassende Schutz von IT und OT sei nur eine Frage der Technik, der irrt. Die Krux liegt vielmehr darin, dass die Maßnahmen über viele beteiligte Abteilungen hinweg orchestriert und synchronisiert werden müssen. Zudem muss das Security-Team überhaupt erst einmal an die gefährdeten Systeme und Geräte herankommen, da diese oft im Dauerbetrieb laufen und daher – soweit technisch möglich – nur in kleinen Wartungsfenstern gehärtet werden können.

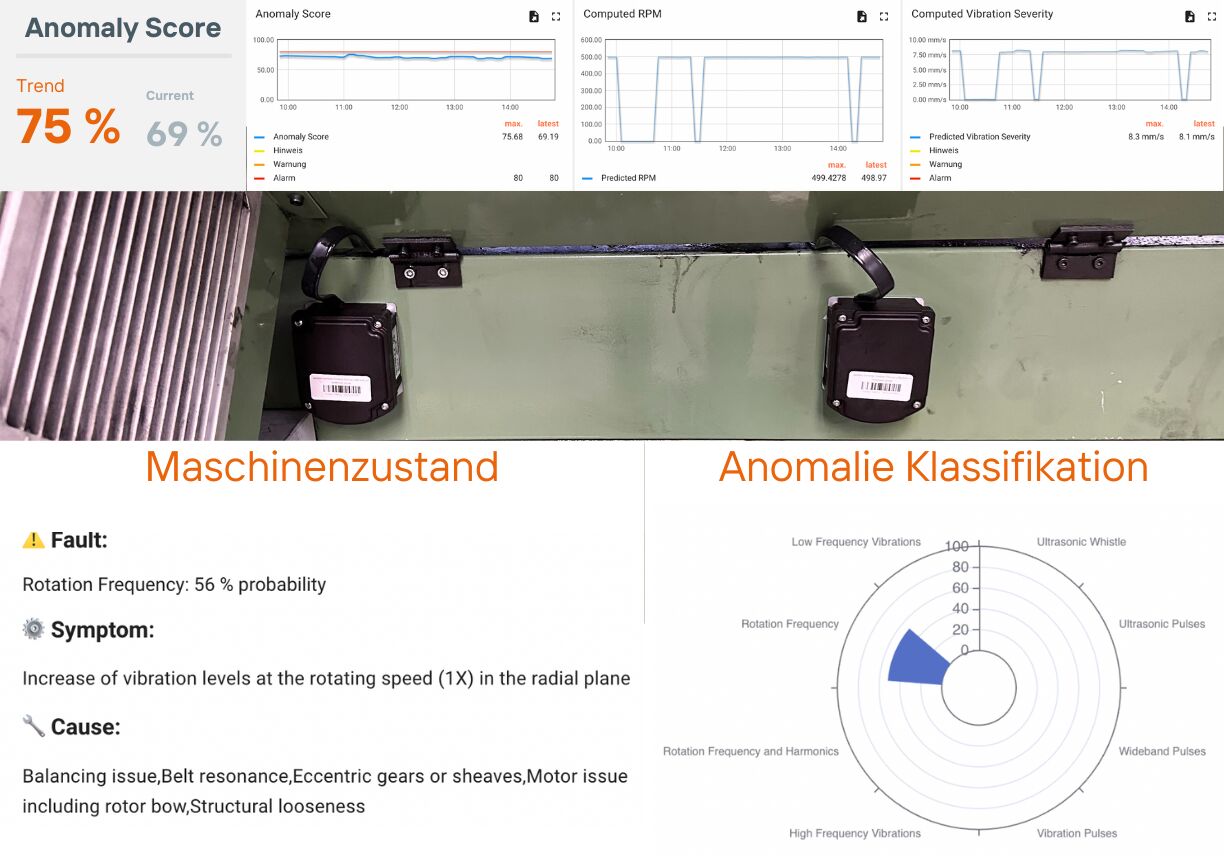

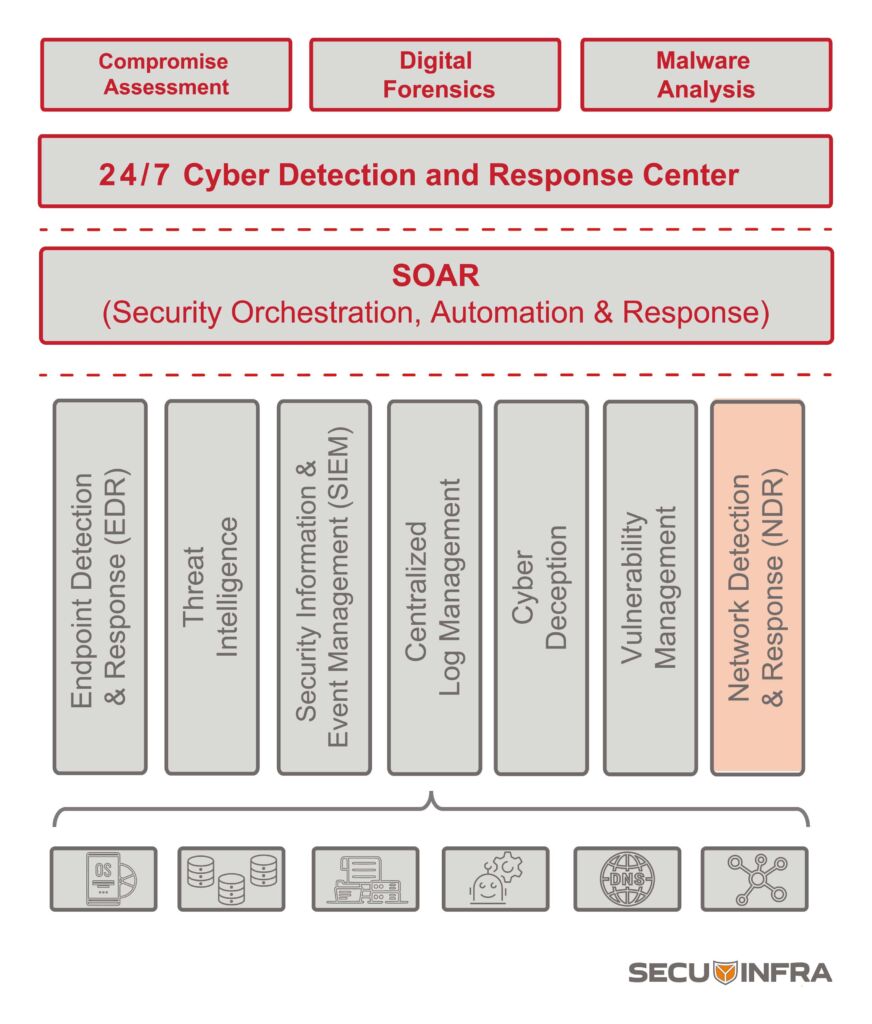

Da in vielen Fällen kein EDR-Client (Endpoint Detection and Response) aktiviert werden kann, muss die Überwachung auf andere Weise erfolgen. Ein realistischer und effizienter Ansatz hierfür ist die Überwachung im Rahmen eines Network Detection and Response (NDR)-Dienstes, der mit Hilfe geeigneter Sensoren die Kommunikation von und zu den Geräten überwacht und verdächtige Aktivitäten meldet.

Managed Detection and Response

Ist das NDR in einen umfassenderen MDR-Service (Managed Detection and Response) eingebettet, so lässt sich als weiterer Herausforderung auch dem häufig fehlenden Security-Knowhow der OT-Fachleute begegnen. Analysten eines MDR-Anbieters haben einen anderen Erfahrungshintergrund und oft mehr zeitliche Kapazitäten, um Risiken und Schwachpunkte zu erkennen und berechtigte Alarme von falsch positiven zu unterscheiden.

Im Rahmen eines MDR-Angebotes können Produktionsunternehmen gemeinsam mit dem Dienstleister festlegen, welche Systeme von wem in welcher Intensität überwacht werden sollen. Grundsätzlich lautet dabei die Empfehlung: alles überwachen, was überwachbar ist, um das zu schützen, was nicht direkt überwachbar ist, wie zum Beispiel die Kommunikation mit Legacy-Systemen. Hinweise auf verdächtige Aktivitäten können zum Beispiel Datenübertragungen zu unüblichen Zeiten oder ein nicht zugelassenes Device auf einer SPS-Steuerung. Geschulte Security-Analysten sind in der Lage bei einem entsprechenden Alarm abzuklären, ob einzelne Vorgänge legitim sind, und je nach Vereinbarung, Gegenmaßnahmen empfehlen oder direkt einleiten.

MDR für Produktionsunternehmen

Im Unterschied zu MDR-Services für andere Branchen sollte er im Fertigungsumfeld die gesamte Geräte- und Systemlandschaft berücksichtigen, um wechselnde Angriffe zwischen OT und IT erkennen zu können. Im Fall von Inselbetrachtungen mit Fokus auf die eine oder andere Seite können Lücken im Monitoring entstehen, so dass Einfallstor und Ausbreitung nicht nachvollziehbar sind.

Dies ist nicht zuletzt im Ernstfall wichtig, wenn schnell reagiert werden muss, um die Sicherheitslücke zu finden, zu schließen und den Schaden zu begrenzen. Im Rahmen eines weitreichenden MDR-Angebotes können sich Produktionsunternehmen hierfür entsprechende forensische Kapazitäten sichern, die sonst kurzfristig kaum zu bekommen sind.

Expertentipps zum Schutz der OT

Doch auch die internen Cybersecurity-Verantwortlichen können einiges tun, um Sicherheitsrisiken für die OT zu minimieren. Fünf Expertentipps:

1. Überblick verschaffen

Eine wichtige Maßnahme ist die Segmentierung in kleinere Netze, wobei als Voraussetzung bekannt sein muss, welche Geräte sich darin befinden, und wie die jeweiligen Hersteller im Notfall erreichbar sind und unterstützen können. Dies sind unter anderem die Lehren aus vergangenen Sicherheitslücken im Zusammenhang mit der Protokollierungsbibliothek Apache Log4j oder den Lieferkettenangriffen über die Solarwinds-Orion-Plattform.

2. Beschaffung hinterfragen

Darüber hinaus gilt es die Beschaffung von OT-Geräten kritisch zu beleuchten: Denn manche aus nicht vertrauenswürdigen Quellen erworbenen Geräte sind direkt mit einer Backdoor ausgestattet. Auch im Falle von Open Source-Software ist eine NDR-Überwachung anzuraten, da natürlich auch Hacker Einblick in den Code und mögliche Schwachstellen haben.

3. Risikoanalysen und Notfallpläne

Ein lückenloses Patch-Management ist ohnehin Pflicht, aber im OT-Umfeld häufig schwierig umsetzbar, da keine spontanen Unterbrechungen möglich sind. Zu empfehlen sind daher Risikoanalysen, auf deren Basis entschieden werden kann, welche Systeme ungepatcht weiterlaufen dürfen und welche unbedingt aktualisiert werden müssen.

Zur Vorbereitung auf Notfälle und Krisen bieten Sicherheitsexperten interaktive Tabletop Exercice Workshops an. Bei diesen für den OT-bereich besonders wichtigen Krisenmanagement-Trainings überprüfen die Teilnehmenden anhand von simulierten Szenarien ihre Rollen und Verantwortlichkeiten und diskutieren, wie sie am besten auf die verschiedenen Vorfälle reagieren. Auf dieser Grundlage können wiederum konkrete Notfallpläne erstellt und getestet werden.

4. Zero Trust und physische Sicherheit

Neben digitalen Attacken nehmen auch analoge Angriffe zu. So werden etwa Geräte entwendet, Daten über den USB-Port ausgelesen, Software manipuliert oder Schadsoftware aufgespielt. Produktionsunternehmen sind daher gut beraten, die physische Sicherheit mitzudenken und eine Zero-Trust-Strategie für den digitalen Zugriff umzusetzen.

5. Regulatorischer Anforderungen

Last but not least müssen einige produzierende Unternehmen auch regulatorische Vorgaben beachten. So verlangt NIS2 eine detaillierte Betrachtung von IT und OT, wenn das Unternehmen systemkritische Aufgaben ausführt, wie z.B. Kraftwerke oder Hersteller von wichtigen Medikamenten oder Impfstoffen.

Fazit

Angriffe auf Unternehmen mit Betriebstechnik, also einer OT, können schnell große Schäden verursachen, die bei Angriffen auf Sicherheitssysteme bis hin zu Gefahren für Leib und Leben reichen können. So komplex die Anforderungen an die Cybersecurity auch sein mögen: IT und OT sollten nicht getrennt voneinander betrachtet werden, sondern im Rahmen eines Sicherheitskonzeptes mit durchgängiger Überwachung. Kann dies nicht aus eigener Kraft geleistet werden, bieten MDR-Dienstleister ihre Unterstützung dabei an, die IT- und OT-Sicherheit durch analytische Expertise und präventive Maßnahmen zu ergänzen.