Fernwartung macht insbesondere aus Sicht der Kunden von Maschinen- und Anlagenbauern Sinn, denn für diese ist es essenziell, jederzeit den Betrieb aufrechtzuerhalten und Störungen konstant beheben zu können. So lässt es sich einerseits sicherstellen, dass es jederzeit möglich ist, auf die Steuerung der Maschine zuzugreifen als auch andererseits aktiv die Fehlersuche nach realen Defekten durchführen zu können. Um einen reibungslosen Ablauf zu garantieren, bieten Hersteller hierfür zunehmend eigene Cloud-Lösungen – denn diese sind schnell sowie einheitlich einzurichten und ein Großteil der Betriebsaufwände liegt beim Anbieter – an, teilweise erweitert mit Funktionalitäten für eine vorausschauende Wartung. Folglich hatte Cloud Computing in den letzten beiden Jahren einen enormen Zulauf – mittlerweile nutzen, so das Ergebnis einer repräsentativen Umfrage von Bitkom Research, acht von zehn Unternehmen Rechenleistungen aus der Cloud.

Vorteile liegen (theoretisch) auf der Hand

Im Rahmen von Cloud Computing stehen unterschiedliche Service-Modelle gegen Bezahlung zur Verfügung, die im Kern in drei Kategorien subsummiert werden können: Je nach Bedarf kann ein Unternehmen eine gesamte Infrastruktur (IaaS) oder Plattform (PaaS), aber auch einzelne Anwendungen oder dedizierte Software (SaaS) von einem Cloud Service Provider (CSP) in Anspruch nehmen. Dadurch lässt sich ein hochgestuftes Qualitätslevel der Dienste erreichen und kontinuierlich gewährleisten sowie die Höhe der Ausgaben verringern, da fixe Investitionskosten entfallen und die variablen Kosten an der tatsächlichen Inanspruchnahme der Dienste ausgerichtet sind. Hinzu könnte es als Vorteil angesehen werden, dass die Dienste kurzfristig skalierbar sind – sowohl nach oben als auch nach unten. Auch versprechen die Anbieter der verschiedenen Dienste mehr Sicherheit und Verfügbarkeit.

Die Kehrseite der Medaille

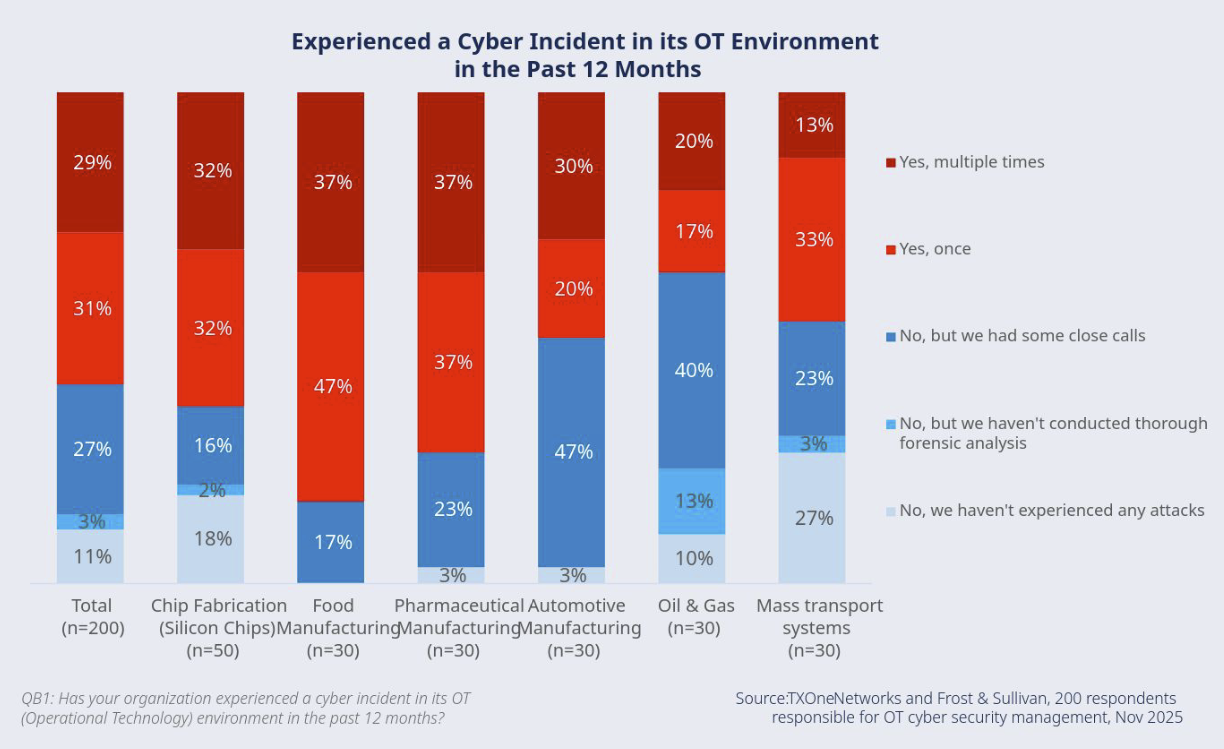

Mittlerweile wird offensichtlich, dass Vertrauenswürdigkeit ein zunehmend wichtiger Aspekt ist, der Entscheidungen von Unternehmen bezüglich des Einsatzes moderner IT-Technologien und der Digitalisierung insgesamt beeinflusst. Entgegengesetzt zum Trend der steigenden Nutzung ist das Vertrauen von Unternehmen in Cloud-Anwendungen jedoch heute nicht vollumfänglich gegeben. Es besteht oftmals noch die Befürchtung dahingehend, dass Unbefugte in der Cloud Zugriff auf vertrauliche Daten oder auch den Code – also das Softwareprogramm, mit dem die Daten in der Anwendung verarbeitet werden – erlangen könnten. Insbesondere unter dem Aspekt, dass immer mehr geschäftskritische Daten in die Cloud ausgelagert und diese zumeist an nur einer zentralen Stelle gespeichert werden, lässt die Cloud-Infrastruktur als ein attraktives Ziel für Cyber-Kriminelle erscheinen.

Vor allem Unternehmen im Kontext der kritischen Infrastruktur sollten sich des Themas annehmen, da es durchaus sein kann, dass angloamerikanische Cloudanbieter auf Grund der besonderen Rechtslage in den USA ohne Zusatzmaßnahmen nicht eingesetzt werden dürfen. Risiken sind definitiv nicht nur theoretisch gegeben und Bedenken keinesfalls unbegründet. Denn eine genauere Analyse moderner Software-Architekturen zeigt deutlich, dass vermehrt abstrakte Orchestrierungslösungen verwendet werden, die die technischen Implementierungsdetails von Sicherheitsmaßnahmen intransparent verstecken. Paradigmen aus der klassischen IT sind dabei in vielen Fällen auf den Kopf gestellt, z.B. durch Einschränkung des Zugangs zum Netzwerk, um das Ausnutzen von Schwachstellen durch Angreifer zu verhindern. Ein Vorteil und gleichzeitig das große Risiko der Cloud besteht darin, dass es möglich ist, auf diese in der Regel jederzeit – von jedem – von überall zuzugreifen. Infolgedessen wird für viele Anwendungen eine Reihe neuer Risikovektoren geschaffen, beispielsweise durch überlagernde Netzwerke auf Service-Ebene ohne klassischen Firewall-Schutz.

Wichtiges Wissen für mehr IT-Sicherheit

Die Aufgaben in Bezug auf die IT-Sicherheitsanforderungen in der Cloud sollten in einem geteilten Verantwortungsmodell zugeordnet sein. Wobei es keine Diskussion über die Verantwortlichkeit gibt: Diese liegt stets beim Kunden selber. Denn Verantwortung kann man nicht outsourcen, deshalb ist es immer geboten, die Sicherheitsarchitekturen der Cloudanbieter zu inspizieren und sich nicht von Namen oder leeren Phrasen davon abhalten zu lassen. Die Erfahrung zeigt, dass viele Schutzmaßnahmen, die in der klassischen IT-Welt selbstverständlich sind, oft nicht oder nur eingeschränkt vom Betreiber der Cloud angeboten werden. Zudem sind für viele zugesagte Sicherheitsmaßnahmen Wirksamkeit sowie Verlässlichkeit im besten Falle intransparent und in der Praxis häufig nicht gegeben. Von daher müssen die Verantwortlichen der Unternehmen Fragen stellen. Zum Beispiel: Ist die genutzte Umgebung zertifiziert, etwa nach ISO27001 und werden regelmäßige Sicherheitsüberprüfungen, unter anderem mittels Pentesting durchgeführt. Wie sehen Patchmanagement und Berechtigungen oder weiteres in der geteilten Umgebung aus. Gibt es eine ‚gegen böswilliges Löschen‘ geschützte Datensicherung. Aber Risiken und Einschränkungen können sich auch aus gemeinsam genutzten Ressourcen ergeben – etwa fehlender Zugriff auf Sicherheitsprotokolle oder einer Sperrung, wenn eigene Dienste zusammen mit illegalen Dienstleistungen auf einem System betrieben werden.

Risiko-Analyse für sichere Fernwartung

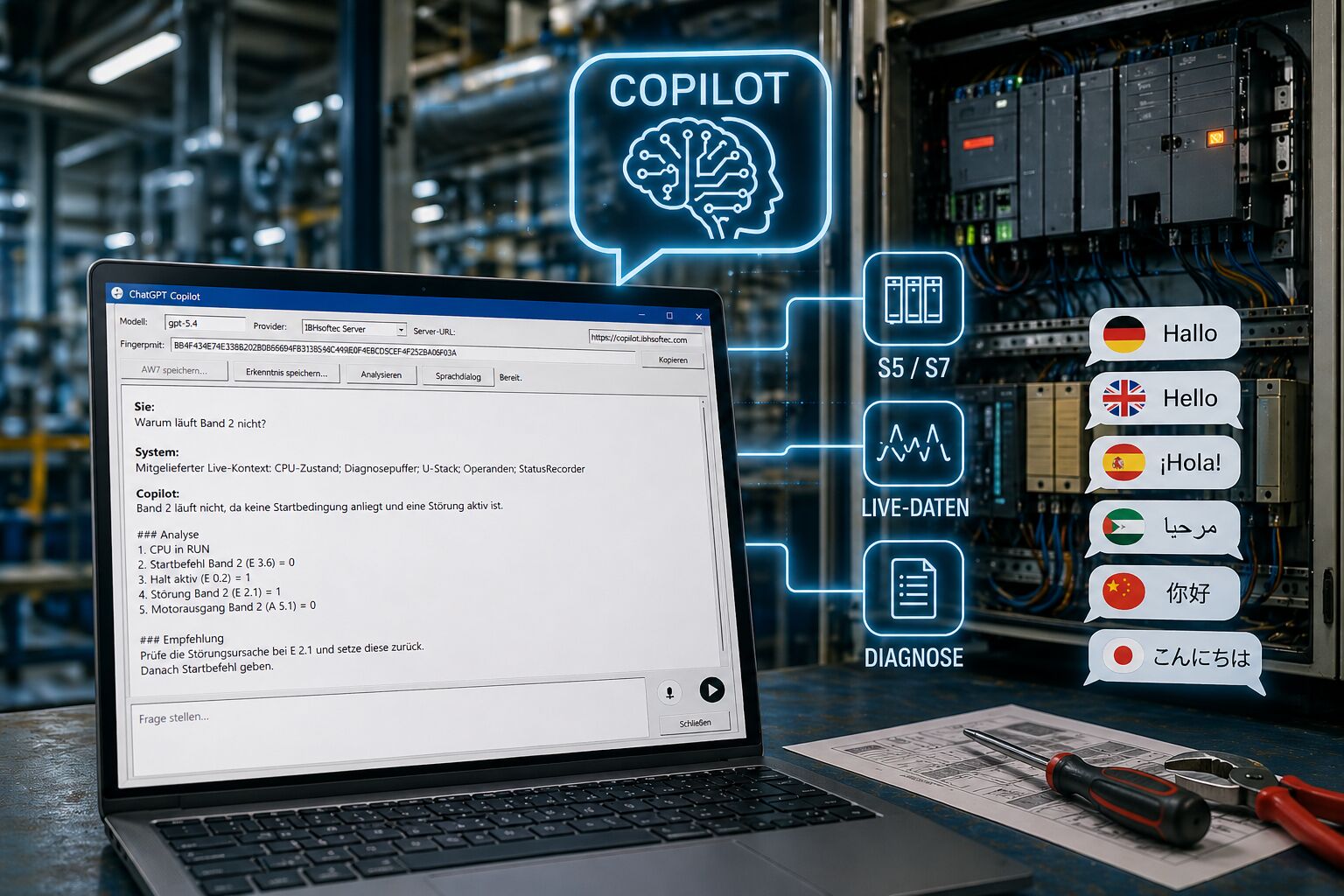

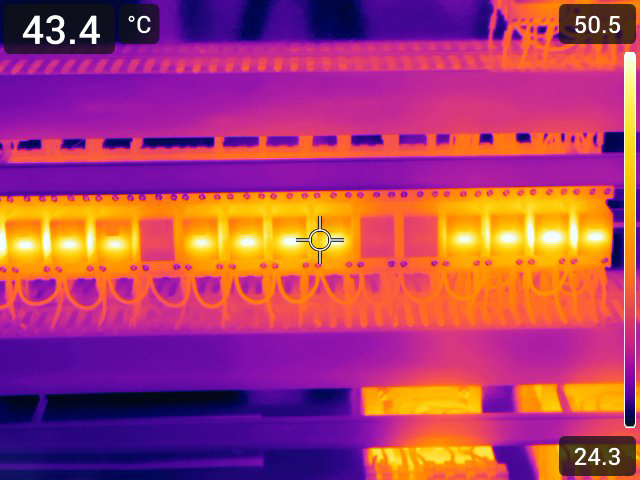

Ebenso wie Cloud Computing hat auch der Einsatz von Fernwartung während der Corona-Pandemie stark zugenommen. Da der Remote-Zugriff auf die Maschinen nicht nur eine sichere Verbindung voraussetzt, sondern hier auch ein entsprechendes gelebtes Sicherheitskonzept – erstellt auf Basis einer IT-Sicherheits- und Risikoanalyse – notwendig ist sowie die daraus resultierenden Prozesse und IT-Sicherheitsinfrastrukturen zu etablieren. Dazu gehört unter anderem eine Priorisierung aller Anlagen und Maschinen, die für die Aufrechterhaltung des Geschäftsbetriebs zwingend erforderlich sind.

Des Weiteren gilt es, ein Konzept bezüglich der Zugriffsrechte zu erstellen – diese müssen streng geregelt und komfortabel zu kontrollieren als auch zu verwalten sein. Neben den organisatorischen Schutzmaßnahmen ist es unerlässlich die technischen Voraussetzungen zu erfüllen, also der Einsatz von dedizierter Hard- und Software, die selbstverständlich kontinuierlich mit Firmware-Updates auf dem aktuellen Stand gehalten werden muss. Viele Cloud Provider bieten eine Reihe von optionalen Schutzmaßnahmen (z.B. Mehrfaktorauthentifizierung oder Beschränkung von Zugriff) an, deren Konfiguration aber oft im Aufgabenbereich des Kunden liegt. Doch gerade diese Maßnahmen werden, insbesondere aufgrund von Zeitdruck, oftmals nicht umgesetzt.

Confidential Computing – ein Ansatz für mehr Sicherheit in der Cloud

Neue Konzepte, wie etwa Confidential Computing, lassen es in der Theorie möglich erscheinen die IT-Sicherheit von Cloud Computing zu erhöhen. Hört und liest sich alles sehr gut, ist in der Realität aber mit vielen Tücken versehen. Die tatsächliche Umsetzung sollte auf jeden Fall einer tiefen technischen Analyse unterzogen werden. Die Konzepte stehen erst am Anfang und eine allgemeingültige Definition mit nachvollziehbarer Umsetzung gibt es Stand heute nicht – zudem versteht jeder Anbieter etwas anderes darunter und bleibt im Zweifelsfall sehr vage.

Guter Rat zum Schluss

Die Einführung neuer Technologien wie Cloud Computing oder Fernwartung im Unternehmen sollte immer mit einer IT-Sicherheits- und Risiko-Analyse, sowie einer umfassenden IT-Sicherheitsstrategie einhergehen. Dabei ist es nicht nur angebracht, die technischen Aspekte zu begutachten, sondern auch die organisatorischen Implikationen, die damit einhergehen. Dazu gehört unter anderem, sich der eigenen Verantwortung bewusst zu sein. Denn selbst wenn die Konzepte für den Schutz von Cloud Computing zunehmend besser werden, ist es sinnvoll, die Hoheit über die eigenen Daten ein Stück weit zu behalten, z.B. sichergestellt durch regelmäßige Backups.

Digitale Straftaten müssen nachhaltig verfolgt werden, sowohl im Sinne der Strafverfolgungsbehörden als auch bezüglich der IT-Sicherheit von Unternehmen. Mit anderen Worten: Zum einen, um die Cyberkriminellen zur Rechenschaft zu ziehen – zum anderen, um aus den Angriffsmustern zu lernen und dadurch das Schutzniveau erhöhen zu können. Von daher ist es notwendig, Angriffe nicht nur zeitnah zu erkennen, sondern diese auch umgehend zu analysieren, auszuwerten und Gegenmaßnahmen einzuleiten. Nicht zuletzt, um die genutzte Sicherheitslücke schließen zu können und so die Betriebsfähigkeit wieder herzustellen. Damit eine Analyse möglich ist, müssen Features gegebenenfalls bereits vor dem Vorfall aktiviert sein.