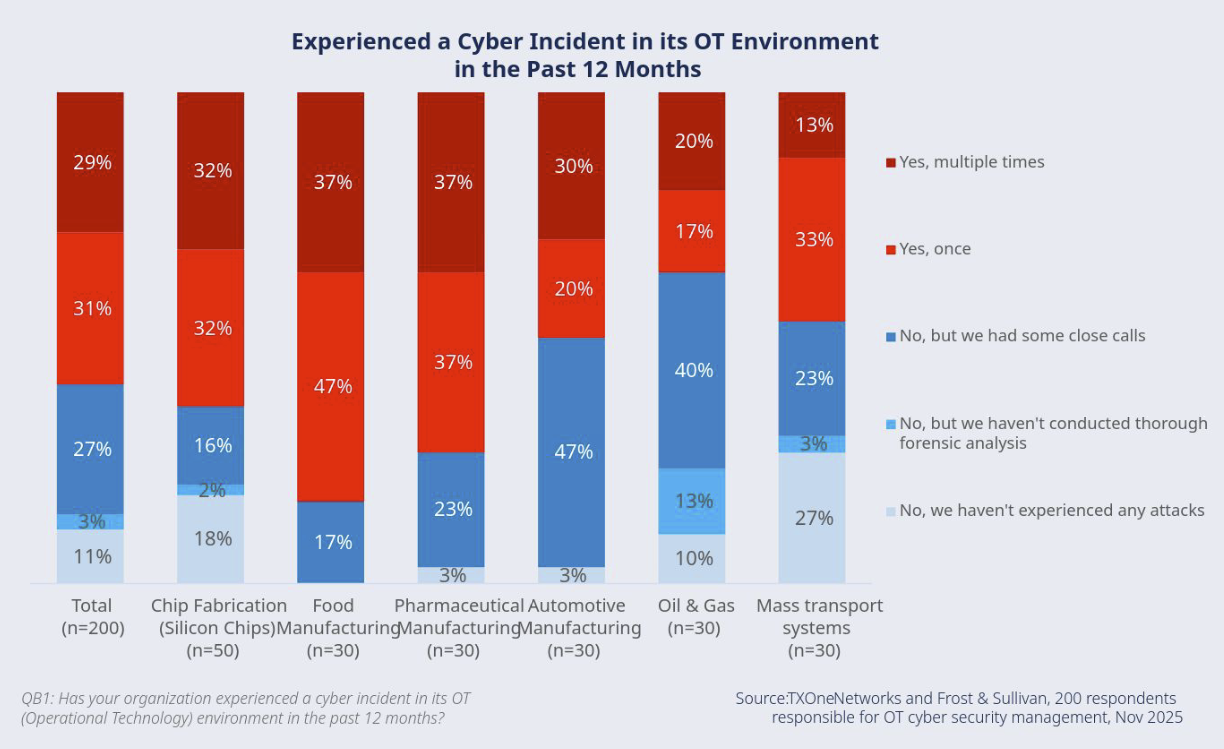

Ein neuer Bericht von Nozomi Networks Labs zeigt, dass Cyberbedrohungen für industrielle und kritische Infrastrukturen einen neuen Höhepunkt erreicht haben, da kriminelle Akteure sich auf hochwertige Ziele konzentrieren. Während Industrieunternehmen die Konnektivität erhöhen, um die digitale Transformation und Remote-Arbeit zu beschleunigen, nutzen Cyberkriminelle die Softwarelieferkette als Waffe und Ransomware-Angriffe werden immer zahlreicher, raffinierter und hartnäckiger. Der aktuelle ‚OT/IoT Security Report‘ von Nozomi Networks gibt Cybersecurityprofis einen Überblick über die OT- und IoT-Bedrohungen, die von den Forschern analysiert wurden. Der Bericht zeigt:

– Ransomware-Aktivitäten dominieren weiterhin die Bedrohungslandschaft und werden immer raffinierter und hartnäckiger. Ryuk, Netwalker, Egregor und andere Ransomware-Banden fordern nicht nur finanzielle Zahlungen, sondern exfiltrieren auch Daten und kompromittieren Netzwerke für zukünftige Cyberattacken.

– Die Bedrohungen und Schwachstellen in der Lieferkette zeigen keine Anzeichen einer Verlangsamung. Der beispiellose SolarWinds-Angriff infizierte nicht nur Tausende von Organisationen, darunter US-Regierungsbehörden und kritische Infrastrukturen, sondern zeigt auch das massive Potenzial für Angriffe über Schwachstellen in der Lieferkette.

– Bedrohungsakteure haben es auf das Gesundheitswesen abgesehen. Nationalstaaten verwenden Standard-Tools von Red Teams, um Angriffe auszuführen und Cyberspionage gegen Einrichtungen zu betreiben, die an der Covid-19-Forschung beteiligt sind. Ransomware-Bedrohungen zielen auf Gesundheitsdienstleister und Krankenhäuser ab, wobei in einigen Fällen die Behandlung von Patienten unterbrochen wird.

– Eine Analyse von 151 ICS- CERTs, die in den letzten sechs Monaten veröffentlicht wurden, ergab, dass Memory Corruption Errors der dominierende Schwachstellentyp für Industriegeräte sind.

„Die Dringlichkeit war noch nie so hoch. Während Industrieunternehmen auf die digitale Transformation zusteuern, nutzen Cyberkriminelle die größere OT-Konnektivität, um Angriffe zu kreieren, die darauf abzielen, den Betrieb zu stören und die Sicherheit, Rentabilität und den Ruf von Unternehmen auf der ganzen Welt zu bedrohen“, sagt Edgard Capdevielle, CEO von Nozomi Networks. „Die Bedrohungen mögen zwar zunehmen, aber die Technologien und Praktiken, um sie abzuwehren, sind heute verfügbar. Wir ermutigen Unternehmen, schnell zu handeln und die Empfehlungen in diesem Bericht umzusetzen. Es war noch nie so wichtig und so möglich, die notwendigen Schritte zu unternehmen, um kritische Infrastrukturen und industrielle Abläufe zu identifizieren und zu schützen.“ Der Report fasst die größten Bedrohungen und Risiken für OT- und IoT-Umgebungen zusammen. Der Bericht enthält Informationen zu 18 spezifischen Bedrohungen, die IT- und OT-Sicherheitsteams untersuchen sollten, wenn sie Bedrohungsvektoren modellieren und Risiken für betriebliche Technologiesysteme bewerten. Er enthält 10 wichtige Empfehlungen und umsetzbare Erkenntnisse zur Verbesserung der Abwehrmaßnahmen gegen die aktuelle Bedrohungslandschaft.