Cyberattacken entgegenwirken

Wenn eine E-Mail

die Tagesproduktion zerstört

Bei allen Vorteilen birgt die zunehmende Vernetzung –

innerhalb und außerhalb des Unternehmens – auch

Gefahren. Cyberkriminelle zielen dabei in der Vergangenheit verstärkt darauf ab, keine technischen, sondern menschliche Schwachstellen auszunutzen. Daher gilt es, auch die Mitarbeiter für Cybergefahren zu sensibilisieren.

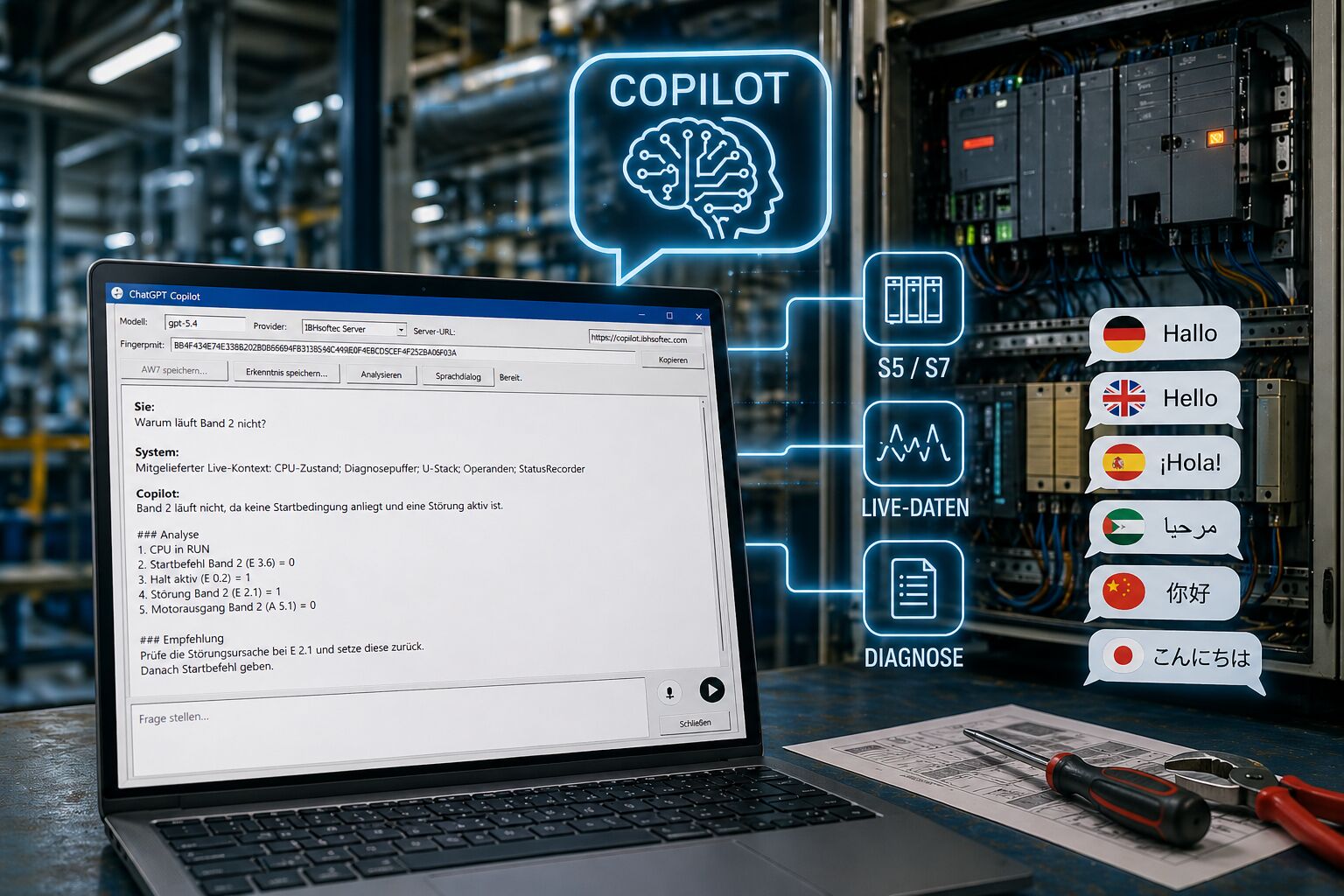

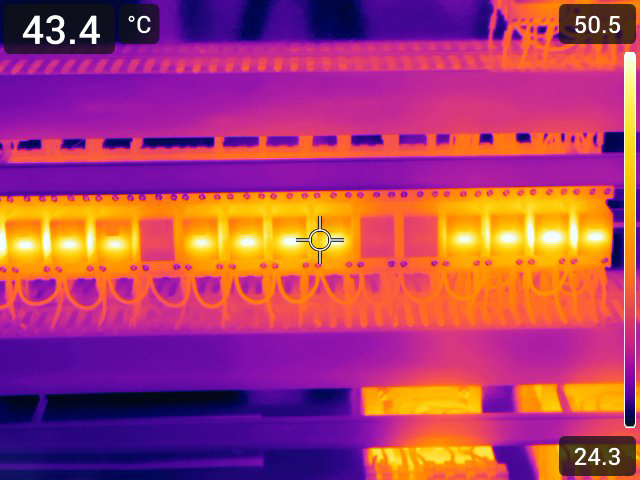

Die zunehmende Verknüpfung von Produktionsstätten, strengere Vorgaben an die Just-in-Time-Fertigung und das ständige Streben nach Zeiteinsparungen erfordern eine perfekt aufeinander abgestimmte Koordination der einzelnen Produktionsschritte. Dies kann nur durch eine umfassende Vernetzung der Fertigungsstätten und der Nutzung von IoT-Technologien erfolgen. Die Vorteile liegen auf der Hand: Die zentrale Verwaltung der Fertigung, die Nutzung der Sensordaten zur Produktionsplanung sowie verbesserte Wartungszyklen durch die digitale Auswertung des Maschinenverhaltens und des Verschleißes. Das führt automatisch zu einer dichteren und tiefergreifenden Vernetzung der einzelnen am Fertigungsprozess beteiligten Unternehmen. Dazu ist es nötig, die eigene IT-Infrastruktur anderen Fertigungspartnern, zumindest partiell, zu öffnen. Hinzu kommt die Nutzung von Clouddiensten und die Etablierung von Ad-hoc-Beziehungen mit Partnern, die nur gelegentlich Daten austauschen. Dies können z.B. Dienstleister in der Logistik sein, die lediglich fallweise beauftragt werden.

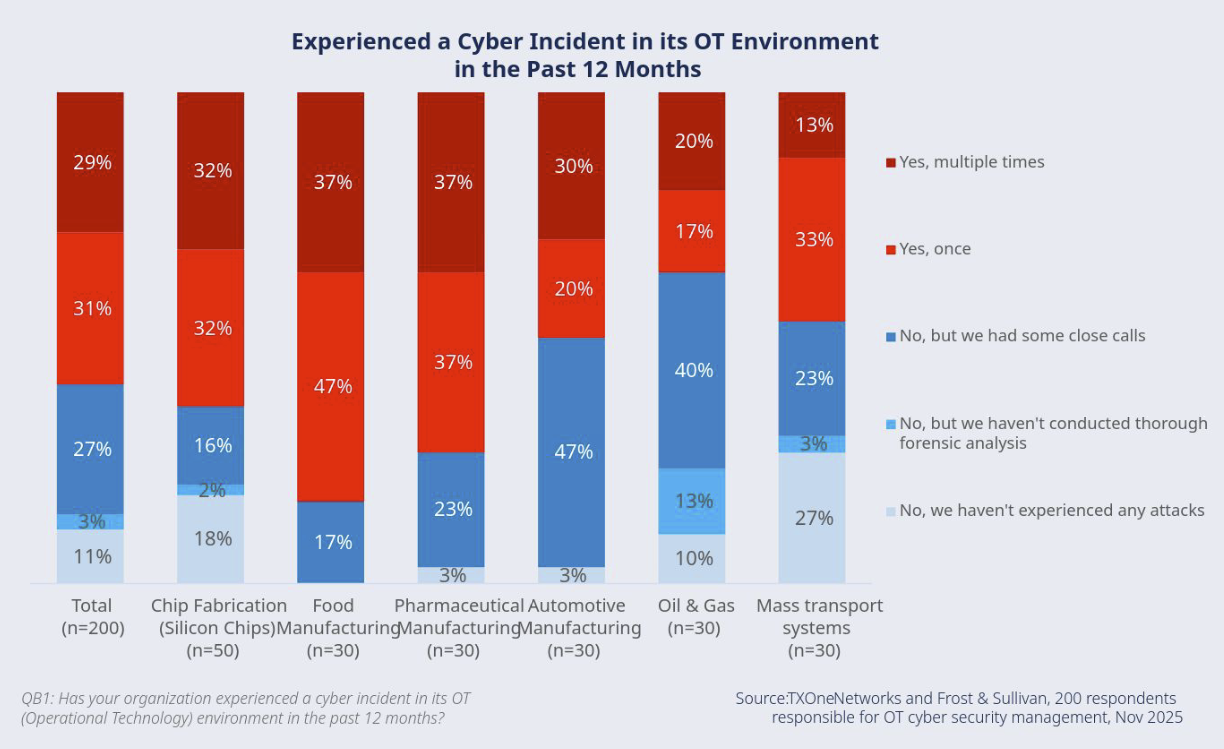

Gefahren nehmen zu

Die Vernetzung birgt jedoch auch Gefahren. So können Cyberkriminelle, falls sie sich an einer Stelle der Wertschöpfungskette einklinken konnten, auch andere an der Fertigung beteiligten Abteilungen oder Unternehmen infiltrieren. Dies kann gravierende Folgen haben. Eine Attacke auf Produktionsmittel kann zum Stillstand der gesamten Fertigungskette führen – sei es durch Stau oder durch Leerlauf. Mit einer steigenden Vernetzungsquote steigt zudem die Gefahr, selbst zum Opfer einer Cyberattacke zu werden. Erfolgreiche Cyberangriffe werden nicht nur kurzfristige Ausfälle nach sich ziehen, die ohnehin einen erheblichen finanziellen Schaden erzeugen, sondern auch die gesamte Produktions- und Lieferkette könnte kollabieren.

Mitarbeiter im Visier

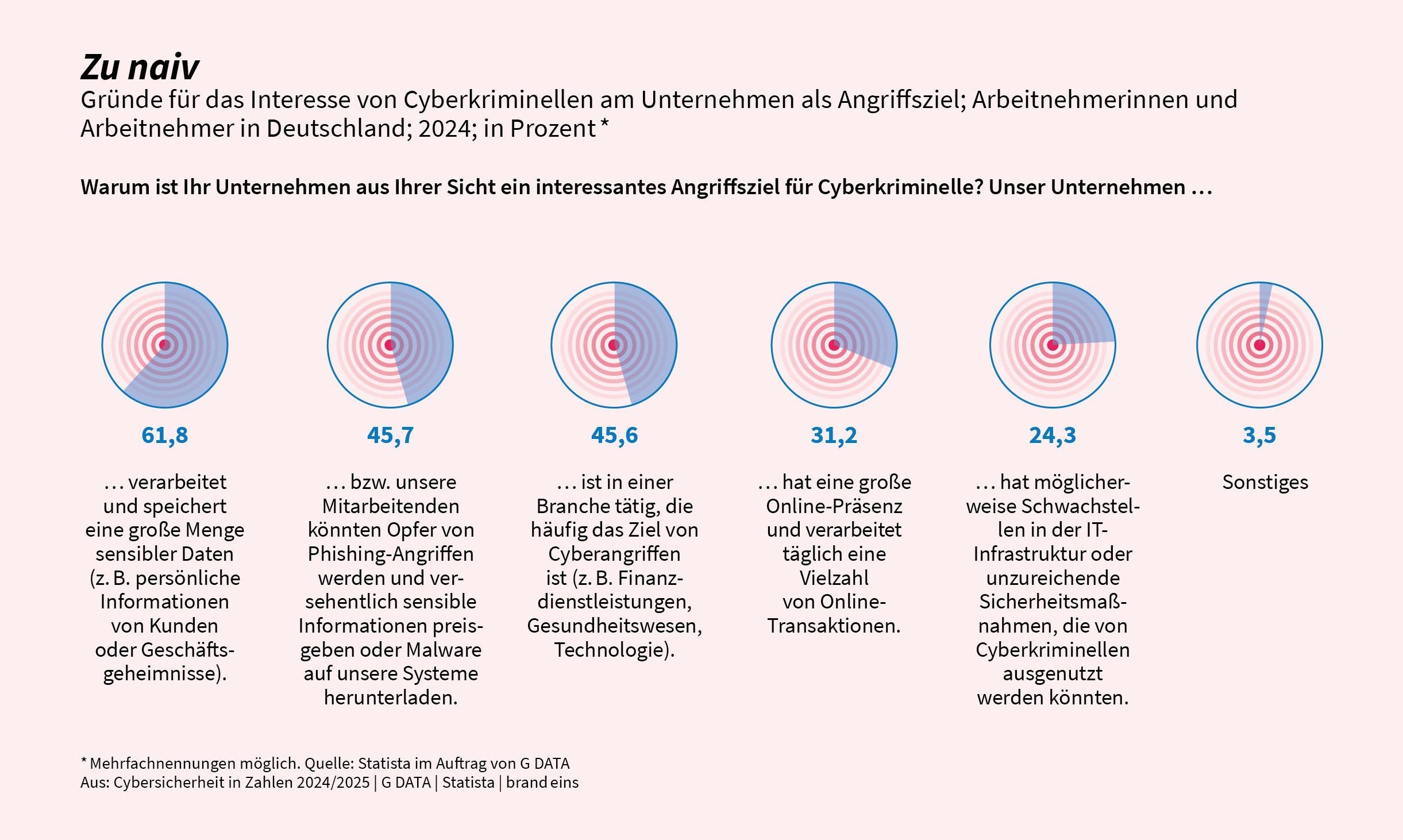

Da Cyberkriminelle in den vergangenen Jahren verstärkt dazu übergegangen sind, den Menschen als Schwachstelle auszunutzen, gilt es, an mehr zu denken, als nur an technische Maßnahmen zur Gefahrenabwehr. Dies stellt einen regelrechten Paradigmenwechsel dar. Während die technischen Schutzmaßnahmen – z.B. Firewalls, Anti-Malware-Software und die Absicherung der Netzwerkfunktionen – durch die in der Fertigung eingesetzten Betreiber der IT-Systeme umgesetzt werden, bleiben andere, mindestens ebenso bedrohliche Sicherheitslücken, oft unbeachtet. Diese effektiven Angriffsmuster müssen für einen ‚Worst Case‘ im Fertigungsbetrieb noch nicht einmal Sicherheitslücken in den vernetzten Geräten finden – denn sie nehmen die Menschen ins Visier, die diese managen. Da der Mensch inzwischen das beliebteste Ziel solcher Attacken ist, müssen auch IT-Sicherheitsverantwortliche über alternative Herangehensweisen nachdenken. Häufig schreiben Cyberkriminelle Mitarbeiter in den Unternehmen gezielt an, um sie zu bestimmten Aktionen zu bewegen, z.B. zum Klick auf eine Webseite oder zum Öffnen eines Dateianhangs. Dem Empfänger einer betrügerischen E-Mail wird dabei eine falsche Identität vorgetäuscht, um ihn in Sicherheit zu wiegen. Es ist also nicht nur Vorsicht geboten, wenn die E-Mail angeblich von einem Prinzen aus Nigeria stammt; heute sind Cyberkriminelle in der Lage, E-Mails zu versenden, die vermeintlich von einem Unternehmen in der Produktionskette stammen – oder gar vom eigenen.