Um ein robustes Sicherheitsniveau aufrechterhalten zu können, müssen sich Sicherheitsexperten zuallererst einmal einen Überblick darüber verschaffen, welche IT-, OT- und IoT-Assets im Unternehmens-Ökosystem vorhanden und inwieweit diese möglicherweise exponiert sind. Transparenz über IT-, OT- und IoT-Umgebungen zu erlangen, ist angesichts einer Vielzahl von Systemen und Geräten mit unterschiedlichen Kommunikationsprotokollen allerdings kein einfaches Unterfangen. Lösungen wie Tenable One arbeiten auf dem Weg zu umfassender Sichtbarkeit mit verschiedenen Ansätzen – angefangen bei passiver und aktiver Asset Discovery, um ein vollständiges und aktuelles Inventar zu erstellen und Asset-bezogene Risiken zu erkennen.

Assets aufspüren

Passive Discovery-Verfahren überwachen den Netzwerkverkehr, um OT- und IoT-Assets sicher zu identifizieren. Diese Methode analysiert Muster in der Netzwerkkommunikation und stellt so die Präsenz von Geräten fest. Die passive Erfassung hat den zusätzlichen Vorteil, dass sie neue Geräte erkennt, sobald sie im Netzwerk erscheinen, und bietet die Möglichkeit Kommunikationsmuster zwischen Geräten zu identifizieren und darauf basierend Anomalien oder Abweichungen zu einer sicheren Baseline zu erkennen. Über passive Discovery lassen sich außerdem einige einzigartige Merkmale erkennen, die dazu verwendet werden können, die Assets zu identifizieren und einen Teil der Asset-Details offenzulegen.

Mit einem grundlegenden Verständnis der IoT- und OT-Assets im Netzwerk und ihrer identifizierenden Merkmale kommen native Kommunikationsmittel zum Einsatz, um aktiv weitere Asset-Details, wie Firmware-Version und Konfiguration, und Asset-Risiken zu erfassen. Also solche, die speziell für die Interaktion mit einem bestimmten Asset entwickelt wurden, das heißt für sichere, rein lesende Abfragen in der Gerätesprache. Dies bietet den Vorteil, dass auch Assets die wenig oder nicht kommunizieren, zuverlässig erfasst werden und man dadurch keine blinden Flecken in seiner Landschaft hat.

Ganzheitliches Asset-Management

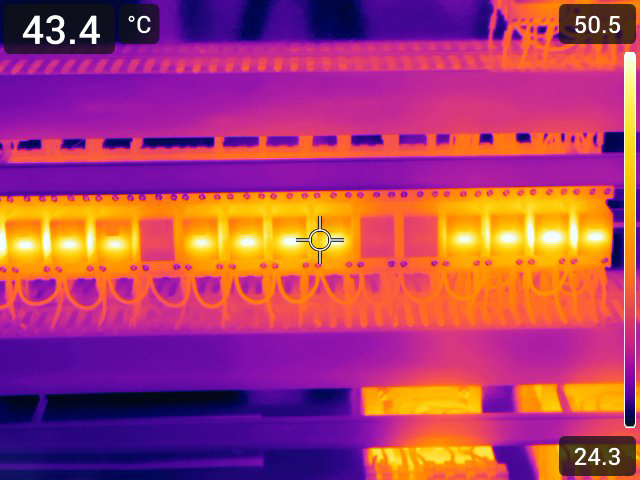

Entscheidend für die Kontextualisierung und effektive Priorisierung sowie die Behebung von Sicherheitsrisiken ist das Wissen über die Asset-Details. Dementsprechend sind verschiedene Informationen , zum Beispiel über die Netzwerk-Konnektivität, einzuholen. Die IP-Adressen ermöglichen ein Netzwerk-Mapping sowie ein vereinfachtes Monitoring und Management der Gerätekonnektivität. MAC-Adressen helfen bei der eindeutigen Identifizierung von Geräten und können für die Zugriffskontrolle verwendet werden. Anhand der Port-Konfiguration lassen sich potenzielle Angriffsvektoren besser einschätzen und Access Points absichern. Ergänzend dazu gilt es die Quelle, den Typ, das Ziel und das Volumen der Netzwerk-Aktivitäten zu erfassen, um anomale Kommunikationsprozesse zeitnah zu identifizieren, zum Beispiel die Kontaktaufnahme mit externen Zielen. Andere Geräteinformationen, wie der Gerätetyp, geben Aufschluss über die Funktion im Netzwerk (zum Beispiel SPS, SCADA-System, Sensor, IoT-Gerät). Anhand der Firmware- oder Software-Version lassen sich bekannte Schwachstellen erkennen und sicherstellen, dass Geräte gepatcht sind. Operative Daten, wie der Betriebsstatus, geben Aufschluss über Zustand, Leistung und Verfügbarkeit. Für IoT-Geräte kann die Erfassung von Sensordaten wie Temperatur-, Luftfeuchtigkeits- oder Druckmesswerten für Monitoring und Entscheidungsfindung wichtig sein. Informationen zum Lebenszyklus, wie das Installationsdatum, helfen bei der Planung von Wartungs- und Austauschterminen, um die mit veralteter Technologie verbundenen Risiken proaktiv zu minimieren.

Domänenübergreifendes Verständnis der Beziehungen

Nicht selten haben Übergriffe auf OT- und IoT-Umgebungen ihren Ursprung in kompromittierten IT-Assets, die Hackern erweiterte Berechtigungen verschaffen und Ransomware-Angriffen Tür und Tor öffnen. Tenable One für OT/IoT ermöglicht ein domänenübergreifendes Verständnis der Beziehungen zwischen den Assets und visualisiert Angriffspfade, bei denen ein hohes Risiko einer Ausnutzung besteht. Um den kritischsten Angriffspfad zu identifizieren, berücksichtigt die Plattform mehrere Parameter und verwendet einen risikobasierten Ansatz. Die Zuordnung von Faktoren wie dem Risikograd von Assets, der Länge des Angriffspfads, den Kommunikationsprotokollen und der externen bzw. internen Konnektivität ermöglicht eine effektivere Priorisierung und Behebung von Problemen. Auf diese Weise können Unternehmen und Sicherheitsexperten beispielsweise den Zugang zu externen Netzwerken minimieren oder reduzieren oder Ports schließen und nicht zwingend erforderliche Services, die die Risikoexposition erhöhen, entfernen.

Cyber-Risiko quantifizieren

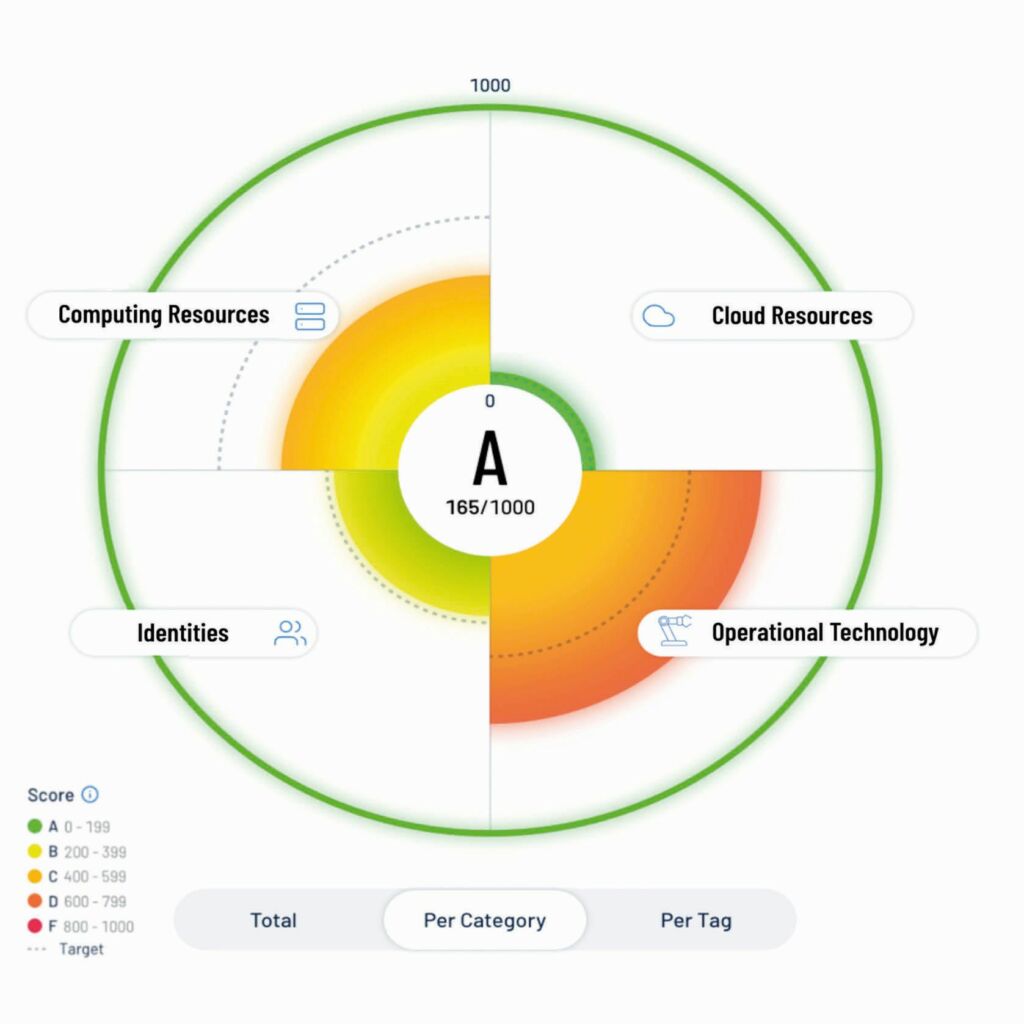

Ein weiteres wichtiges Element in Tenable One ist die Möglichkeit zur Kennzeichnung von Assets, um ein Asset Criticality Rating (ACR) zu definieren. Das ACR bewertet die Kritikalität eines Assets für das jeweilige Unternehmen auf einer Skala von 1 bis 10. Wichtig ist dabei, dass die bewerteten Assets nicht isoliert betrachtet, sondern in einem konkreten Kontext – etwa nach Standort, Hersteller, Systemgruppe und Verantwortlichkeiten – gruppiert werden. Dies erfolgt anhand flexibler Tags, die Assets aus unterschiedlichen Bereichen, wie IT, OT, Cloud oder Web-Anwendungen, kombinieren.

Dieser Ansatz ermöglicht es den Verantwortlichen, kritische Assets, die nicht unmittelbar zusammenhängen, abhängig vom Use Case übersichtlich zu visualisieren. Aus der Kombination von Schwachstellen und Kritikalität (ACR) ergibt sich anschließend ein individueller Asset Exposure Score, der – um den Kontext des Tags ergänzt – einen Cyber Exposure Score für den jeweiligen Kontext wiedergibt. Auf diese Weise können zum Beispiel Unternehmen das Cyber-Risiko an verschiedenen Standorten miteinander vergleichen. Auch lassen sich Wertschöpfungsketten abbilden, wie das Warenwirtschaftssystem oder einzelne Produktionsanlagen. So wird nicht nur die Brücke zwischen Cyber- und Geschäftsrisiko geschlagen, man erhält auch umfassende Transparenz entlang der gesamten modernen Angriffsoberfläche.

- Transparenz bildet den Eckpfeiler der Sicherheit. Mit Hilfe einer ganzheitlichen Exposure Management-Plattform wie Tenable One können Unternehmen organisatorische Silos aufbrechen und einen Überblick über ihre IT-, OT- und IoT-Assets – egal, ob On-Prem oder in der Cloud – gewinnen, sowie ein Verständnis dafür, inwieweit diese Assets exponiert sind.

- Die Attack Path Analysis ermöglicht es Bedrohungen dank generativer KI und breiter Schwachstellen-Abdeckung über IT-Assets, Cloud-Ressourcen, Container, Web-Apps, Identitätssysteme sowie OT- und IoT-Assets hinweg zu antizipieren. So ist ein Anwender in der Lage Investitionen, Ressourcen und Response-Maßnahmen zu priorisieren.

- Außerdem kann er die Risikolage mithilfe verständlicher KPIs, Benchmarks und handlungsrelevanter Analysen unabhängig vom IT- und OT-Know-how der Stakeholder präzise kommunizieren und Integrationen mit Third-Party-Datenquellen und -Tools für optimierte Exposure-Analysen und Response-Maßnahmen vornehmen.