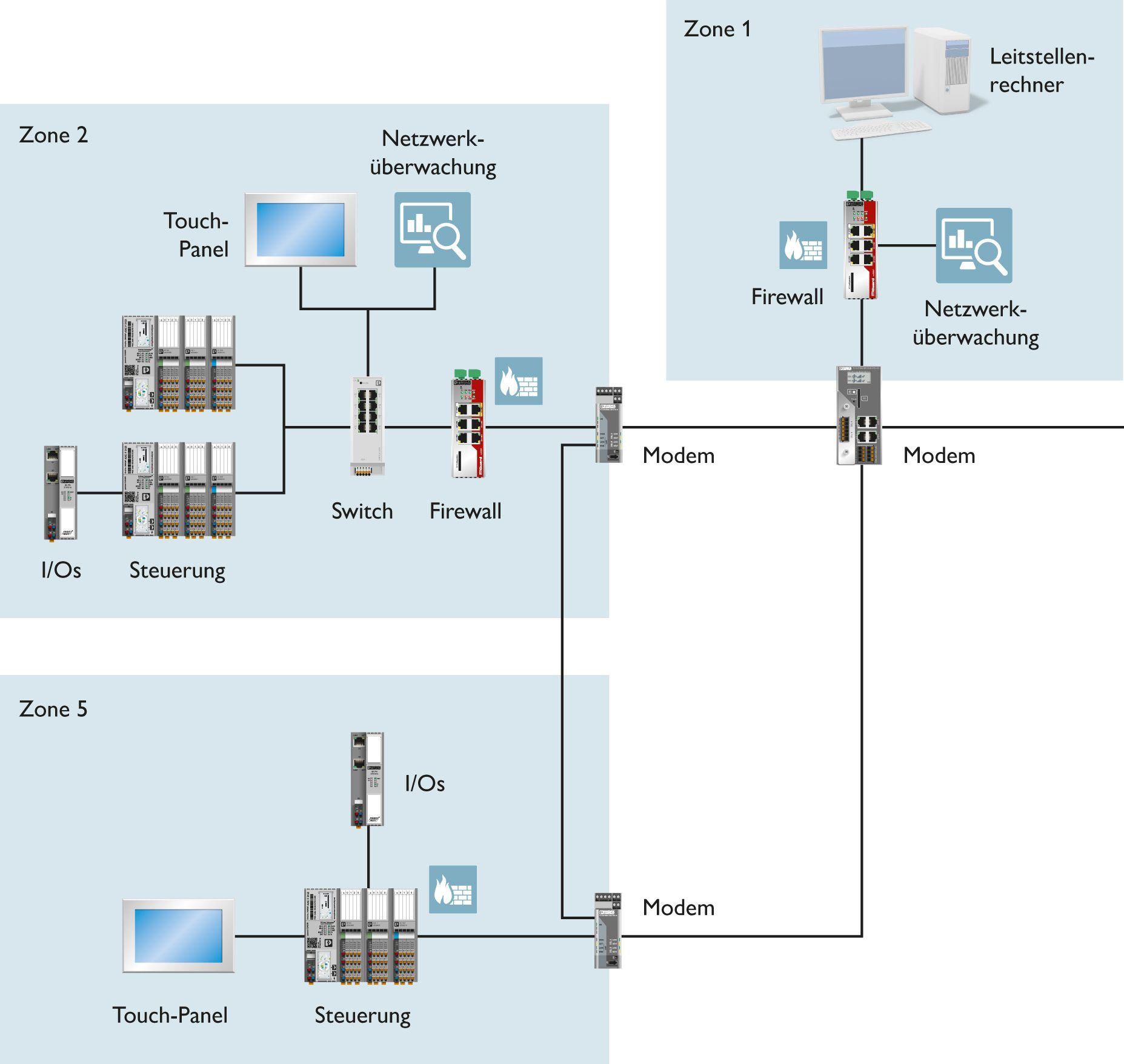

Systemische Zusammenarbeit der verbauten Geräte

Es reicht nicht aus, wenn die Geräte nur die Security-Anforderungen erfüllen. Sie müssen ebenfalls systemisch zusammenarbeiten, damit die Lösung einfach konfigurier- und wartbar ist. Aus der systemischen Sicht ergeben sich weitere Anforderungen und Schnittstellen:

- • Netzwerkarchitektur der Automatisierungslösung

- • Konfiguration der Automatisierungslösung

- • Verwaltung von Nutzerkonten und Zertifikaten

- • Verwaltung der Firewall-Einstellungen

- • Behandlung von Ergebnissen

- • Device- und Patch-Management

- • Fernwartung

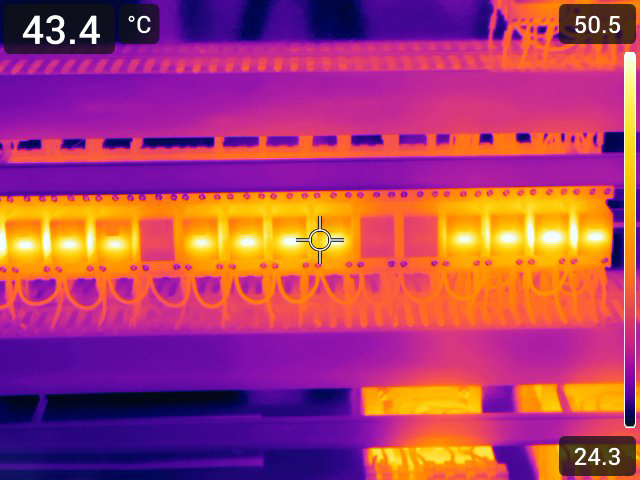

Eine Security-by-Design-Lösung unterstützt diese Rahmenbedingungen durch die Möglichkeit zur Netzwerksegmentierung D.h. der Datenaustausch zwischen verschiedenen internen Anlagenteilen (Zonen) kann konfiguriert werden. Weiter lässt sich die eingehende und ausgehende Kommunikation durch VPN verschlüsseln, zum Beispiel per IPsec oder OpenVPN. Durch eine netzwerkweite Konfiguration der Nutzer kann jedem Mitarbeiter ein individueller Zugang zugewiesen und verwaltet werden. Für die Verwaltung mehrerer Geräte in der Automatisierungslösung wird ein intelligentes und effizientes Device- und Patch-Management als Lösung oder Schnittstelle zur Verfügung gestellt. Weiter ermöglicht sie die zentrale Erstellung und Administration aller sicherheitsrelevanten Geräteeinstellungen und unterstützt bei Firmware-Upgrades. Zur sicheren Fernwartung von Maschinen über unsichere Netzwerke ist der Einsatz von zusätzlichen Security Appliances sinnvoll. Als wichtig erweist sich hierbei, dass die Konfigurationen der Geräte aufeinander abgestimmt sind.

Fazit

Für eine Security-by-Design-Lösung nach IEC62443 reicht es nicht aus, bestehende Geräte um Security-Funktionen zu erweitern. Von den Entwicklungsprozessen über die Gerätefunktion bis zur Lösung muss die Security von Anfang an berücksichtigt werden. Es empfiehlt sich schon heute, beim Design von Lösungen soweit wie möglich entsprechende Geräte zu verwenden. Diese Lösungen werden mit sicheren Netzwerkzonen-Konzepten abgesichert. Eine für die Flexibilisierung der Automation notwendige weitere Öffnung der Zonen kann Schritt für Schritt mit den jeweiligen Geräten erfolgen.